संगठनात्मक संरचना और आईटी रणनीति के लिए एंटरप्राइज आर्किटेक्चर (ईए) ढांचे नींव के रूप में कार्य करते हैं। ओपन ग्रुप आर्किटेक्चर फ्रेमवर्क (TOGAF) इस क्षेत्र में एक प्रमुख मानक के रूप में उभरा है। हालांकि, एक मजबूत संरचना के बिना एक मजबूत सुरक्षा आधार नहीं हो सकता। सुरक्षा एक बाहरी विशेषता नहीं है; यह सिस्टम डिजाइन का एक अंतर्निहित घटक है। TOGAF आर्किटेक्चर डेवलपमेंट मेथड (ADM) के भीतर सुरक्षा संरचना के एकीकरण से यह सुनिश्चित होता है कि जोखिम प्रबंधन, संगतता और डेटा सुरक्षा विकास के हर चरण पर ध्यान में रखी जाए।

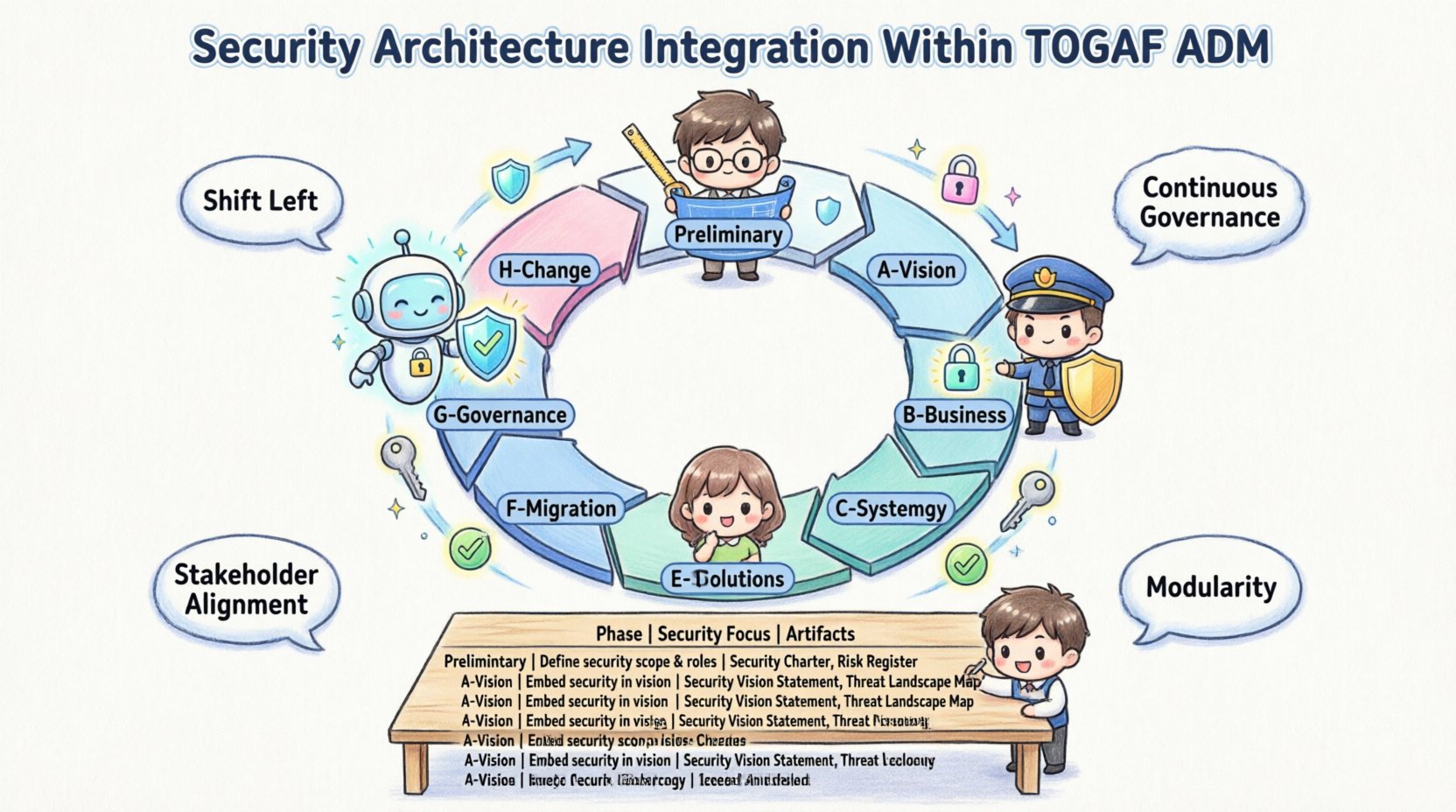

यह मार्गदर्शिका ADM चक्र में सुरक्षा पर विचारों को एम्बेड करने के तरीके को विस्तार से बताती है। हम प्रत्येक चरण के लिए संबंधित विशिष्ट गतिविधियों, कार्यों और सुरक्षा संबंधी चिंताओं का अध्ययन करते हैं। इस संरचित दृष्टिकोण का पालन करके, आर्किटेक्ट्स ऐसे लचीले सिस्टम बना सकते हैं जो खतरों का सामना कर सकें और व्यापार लक्ष्यों को पूरा कर सकें।

🏗️ आधार: सुरक्षा और TOGAF

सुरक्षा संरचना आईटी वातावरण में सुरक्षा नियंत्रणों के डिजाइन, कार्यान्वयन और प्रबंधन पर केंद्रित होती है। TOGAF के साथ समन्वय में, सुरक्षा एक बाद की चिंता से एक मुख्य आर्किटेक्चरल स्तंभ में बदल जाती है। ADM चक्र आवर्ती है, जिससे सुरक्षा को संरचना के विकास के साथ बेहतर बनाया जा सकता है।

एकीकरण के लिए मुख्य सिद्धांत इस प्रकार हैं:

- बाएं ओर शिफ्ट करें:प्रारंभिक योजना चरणों के दौरान सुरक्षा आवश्यकताओं को संबोधित करें, कार्यान्वयन के दौरान नहीं।

- निरंतर शासन:सुरक्षा के लिए निगरानी दृष्टि से रखरखाव तक जारी रहनी चाहिए।

- हितधारक समन्वय:सुरक्षा लक्ष्यों को व्यापार जोखिमों और संगतता आदेशों के साथ मेल बैठाना चाहिए।

- मॉड्यूलरता:सुरक्षा नियंत्रणों को विभिन्न क्षेत्रों में पुनर्उपयोग करने योग्य घटकों के रूप में होना चाहिए।

📋 TOGAF ADM चरण और सुरक्षा गतिविधियां

ADM में कई अलग-अलग चरण होते हैं। प्रत्येक चरण के विशिष्ट डिलीवरेबल्स होते हैं, जहां सुरक्षा को स्पष्ट रूप से संबोधित किया जाना चाहिए। नीचे प्रत्येक चरण में सुरक्षा के एकीकरण के तरीके का विवरण दिया गया है।

🔹 प्रारंभिक चरण: ढांचे को परिभाषित करना

प्रारंभिक चरण संगठनात्मक संरचना के कार्य के लिए मंच तैयार करता है। इसमें संगठन के लिए आवश्यक सिद्धांतों और क्षमताओं को परिभाषित किया जाता है।

- सुरक्षा सिद्धांत: “डिजाइन के साथ सुरक्षा” या “न्यूनतम अधिकार पहुंच” जैसे सिद्धांतों को परिभाषित करें। इन सिद्धांतों के द्वारा सभी बाद के निर्णयों को दिशा दी जाती है।

- सुरक्षा क्षमता:सुरक्षा अभ्यासों की वर्तमान परिपक्वता का आकलन करें। कौशल, उपकरण और प्रक्रियाओं में अंतराल की पहचान करें।

- आर्किटेक्चर रिपॉजिटरी:सुनिश्चित करें कि रिपॉजिटरी सुरक्षा संबंधी कार्यों को सुरक्षित रूप से संग्रहीत करे और उनकी पहुंच का प्रबंधन करे।

🔹 चरण ए: आर्किटेक्चर दृष्टि

चरण ए परियोजना के दायरे और सीमाओं को स्थापित करता है। सुरक्षा को प्रारंभिक दृष्टि का हिस्सा होना चाहिए।

- व्यापार चालक:नियामक आवश्यकताओं (जैसे GDPR, HIPAA) की पहचान करें जो सुरक्षा की आवश्यकताओं को निर्धारित करती हैं।

- हितधारकों की चिंताएं:सुरक्षा हितधारकों को जल्दी से शामिल करें। उनकी डेटा गोपनीयता और पहुंच नियंत्रण से संबंधित चिंताओं को दर्ज किया जाना चाहिए।

- संरचना कार्य क声明: सीमा दस्तावेज़ में सुरक्षा चरण बिंदुओं और शासन आवश्यकताओं को शामिल करें।

🔹 चरण B: व्यवसाय संरचना

व्यवसाय संरचना चरण में सुरक्षा केंद्रित है कि सुरक्षा प्रक्रियाएं व्यवसाय कार्यों का समर्थन कैसे करती हैं।

- प्रक्रिया सुरक्षा: संवेदनशील डेटा कहाँ संभाला जाता है, इसे पहचानने के लिए व्यवसाय प्रक्रियाओं को नक्शा बनाएं।

- भूमिका-आधारित पहुंच नियंत्रण (RBAC): विशिष्ट सुरक्षा अनुमतियों की आवश्यकता वाले व्यवसाय भूमिकाओं को परिभाषित करें।

- जोखिम मूल्यांकन: व्यवसाय संचालन के खतरों को समझने के लिए प्रारंभिक जोखिम मूल्यांकन करें।

🔹 चरण C: सूचना प्रणाली संरचना

इस चरण में डेटा संरचना और एप्लिकेशन संरचना शामिल है। अक्सर यहीं सबसे महत्वपूर्ण सुरक्षा निर्णय लिए जाते हैं।

डेटा संरचना सुरक्षा

- डेटा वर्गीकरण: संवेदनशीलता के आधार पर डेटा को वर्गीकृत करें (सार्वजनिक, आंतरिक, गोपनीय)।

- एन्क्रिप्शन मानक: विश्राम में डेटा और प्रवाह में डेटा के लिए आवश्यकताओं को परिभाषित करें।

- गोपनीयता: सुनिश्चित करें कि डेटा रेखाचित्र गोपनीयता नियमों और भूलने के अधिकार के अनुरोधों का समर्थन करता है।

एप्लिकेशन संरचना सुरक्षा

- प्रमाणीकरण और अनुमति: एप्लिकेशन के माध्यम से पहचान प्रबंधन प्रवाह को डिज़ाइन करें।

- इनपुट प्रमाणीकरण: सुनिश्चित करें कि एप्लिकेशन इंटरफेस को इंजेक्शन आक्रमणों को रोकने के लिए डिज़ाइन किया गया है।

- एपीआई सुरक्षा: सेवा-से-सेवा संचार को सुरक्षित करने के लिए प्रोटोकॉल को परिभाषित करें।

🔹 चरण D: प्रौद्योगिकी संरचना

चरण D एप्लिकेशन के समर्थन के लिए आवश्यक हार्डवेयर और सॉफ्टवेयर इंफ्रास्ट्रक्चर पर केंद्रित है।

- नेटवर्क सेगमेंटेशन: संवेदनशील प्रणालियों को अलग करने के लिए नेटवर्क क्षेत्रों को डिज़ाइन करें।

- इंफ्रास्ट्रक्चर को मजबूत करना: सर्वर और नेटवर्क उपकरणों के लिए कॉन्फ़िगरेशन मानक निर्दिष्ट करें।

- सुरक्षित प्रोटोकॉल: सुरक्षित संचार प्रोटोकॉल (उदाहरण के लिए, TLS 1.2+) के उपयोग को अनिवार्य करें।

- लॉगिंग और मॉनिटरिंग: घटना निर्देशन के लिए केंद्रीकृत लॉगिंग की योजना बनाएं।

🔹 चरण E: अवसर और समाधान

इस चरण में लक्ष्य वास्तुकला प्राप्त करने के लिए आवश्यक निर्माण ब्लॉक और परियोजनाओं की पहचान की जाती है।

- सुरक्षा निर्माण ब्लॉक: निर्धारित मानकों के अनुरूप रहने वाले सुरक्षा घटकों का चयन करें।

- कार्यान्वयन रोडमैप: कार्यात्मक डिलीवरेबल्स के साथ-साथ सुरक्षा कार्यान्वयन कार्यों की योजना बनाएं।

- अंतर विश्लेषण: आधार सुरक्षा स्थिति की लक्ष्य सुरक्षा स्थिति के साथ तुलना करें।

🔹 चरण F: स्थानांतरण योजना

स्थानांतरण योजना आधार से लक्ष्य वास्तुकला तक संक्रमण के विवरण को विस्तार से बताती है।

- सुरक्षा स्थानांतरण रणनीति: विरासत सुरक्षा नियंत्रणों को सुरक्षित तरीके से बंद करने के तरीके को परिभाषित करें।

- स्थानांतरण वास्तुकला: स्थानांतरण के दौरान मध्यवर्ती स्थितियां सुरक्षा स्थिति बनाए रखें।

- संसाधन आवंटन: सुरक्षा परीक्षण और लेखा परीक्षण के लिए बजट और कर्मचारियों की नियुक्ति करें।

🔹 चरण G: कार्यान्वयन नियंत्रण

चरण G वास्तुकला के वास्तविक निर्माण और डेप्लॉयमेंट के अधिकार को देखता है।

- संगतता लेखा परीक्षण:सुनिश्चित करें कि कार्यान्वयन सुरक्षा वास्तुकला के अनुरूप है।

- परिवर्तन प्रबंधन: कार्यान्वयन के दौरान प्रस्तावित किसी भी परिवर्तन के सुरक्षा प्रभावों का मूल्यांकन करें।

- वास्तुकला संगतता: सुनिश्चित करें कि विकासकर्मी सुरक्षा कोडिंग मानकों का पालन करें।

🔹 चरण H: संरचना परिवर्तन प्रबंधन

जब संरचना लाइव हो जाती है, तो इसके रखरखाव और विकास की आवश्यकता होती है।

- दुर्लभता प्रबंधन:संरचनात्मक परिवर्तन की आवश्यकता वाले नए खतरों के लिए निगरानी करें।

- सुरक्षा अपडेट:मानकों के विकास के साथ सुरक्षा नियंत्रणों के आवधिक अपडेट की योजना बनाएं।

- फीडबैक लूप:सुरक्षा संरचना को बेहतर बनाने के लिए संचालन डेटा का उपयोग करें।

📊 सुरक्षा गतिविधियों को ADM चरणों में मैप करना

एकीकरण को देखने के लिए नीचे दी गई तालिका को देखें। यह ADM के प्रत्येक चरण के प्राथमिक सुरक्षा फोकस को चित्रित करती है।

| चरण | प्राथमिक सुरक्षा फोकस | मुख्य सुरक्षा सामग्री |

|---|---|---|

| प्रारंभिक | सिद्धांत और क्षमता | सुरक्षा सिद्धांत, सुरक्षा क्षमता मूल्यांकन |

| A | परिसर और सुसंगतता | संरचना दृष्टि, जोखिम रजिस्टर |

| B | प्रक्रिया और भूमिकाएं | व्यवसाय प्रक्रिया सुरक्षा, भूमिका परिभाषाएं |

| C | डेटा और एप्लिकेशन | डेटा वर्गीकरण, प्रमाणीकरण पैटर्न |

| D | इंफ्रास्ट्रक्चर और नेटवर्क | नेटवर्क सेगमेंटेशन, हार्डेनिंग मानक |

| E | समाधान और अंतर | सुरक्षा अंतर विश्लेषण, समाधान पोर्टफोलियो |

| एफ | संक्रमण योजना | स्थानांतरण योजना, सुरक्षा लॉन्च योजना |

| जी | शासन और लेखा परीक्षण | सुसंगतता रिपोर्ट्स, कार्यान्वयन समीक्षा |

| एच | विकास और रखरखाव | दुर्लभता रिपोर्ट्स, परिवर्तन अनुरोध |

🛡️ सुरक्षा शासन और सुसंगतता

शासन सुनिश्चित करता है कि सुरक्षा संरचना समय के साथ प्रभावी बनी रहे। टीओजीएफ संरचना बोर्ड अक्सर इसके लिए जिम्मेदार होता है, लेकिन एक समर्पित सुरक्षा संरचना बोर्ड विशेषज्ञ निगरानी प्रदान कर सकता है।

शासन तंत्र की स्थापना

- समीक्षा बोर्ड:एक मंच बनाएं जहां सुरक्षा परिवर्तनों की स्वीकृति से पहले समीक्षा की जाए।

- मानक सुसंगतता:आंतरिक मानकों को बाहरी नियमों से मैप करें।

- मापदंड और कुंजी प्रदर्शक बिंदु:सुरक्षा स्थिति के लिए महत्वपूर्ण प्रदर्शक बिंदु परिभाषित करें, जैसे पैच करने में लगने वाला समय या घटना प्रतिक्रिया समय।

जोखिम प्रबंधन

जोखिम प्रबंधन निरंतर है। इसमें जोखिमों की पहचान, मूल्यांकन और जीवनचक्र के दौरान उनके प्रबंधन शामिल है।

- खतरा मॉडलिंग:डिजाइन में संभावित हमले के रास्तों का अनुमान लगाने के लिए खतरा मॉडल का उपयोग करें।

- जोखिम स्वीकृति:यह निर्धारित करें कि किसे अवशिष्ट जोखिम स्वीकार करने का अधिकार है।

- घटना प्रतिक्रिया:घटना प्रतिक्रिया योजनाओं को संरचना डिजाइन में एकीकृत करें।

⚠️ सामान्य चुनौतियां और समाधान

टीओजीएफ में सुरक्षा को एकीकृत करना चुनौतियां पैदा कर सकता है। इन सामान्य समस्याओं को समझना वार्ड डिजाइनरों को उन्हें प्रभावी ढंग से निर्देशित करने में मदद करता है।

| चुनौती | प्रभाव | प्रस्तावित समाधान |

|---|---|---|

| देर से सुरक्षा शामिल होना | महंगा पुनर्निर्माण और डिजाइन की कमियां | चरण A और B में सुरक्षा वास्तुकारों को शामिल करें। |

| जटिलता का अत्यधिक बोझ | भ्रम और रुके हुए प्रगति | सामान्य परिदृश्यों के लिए सरलीकृत सुरक्षा पैटर्न का उपयोग करें। |

| सुसंगतता के अलग-अलग खंड | टकराव वाली आवश्यकताएं | सुसंगतता की आवश्यकताओं को एक ही सुरक्षा आधार पर संगठित करें। |

| पुराने प्रणालियां | आधुनिक नियंत्रणों को लागू करने की अक्षमता | प्रतिस्थापन नियंत्रण और नेटवर्क अलगाव कार्यान्वित करें। |

| मापदंडों की कमी | मूल्य साबित करने की अक्षमता | व्यावसायिक मूल्य से जुड़े स्पष्ट सुरक्षा मापदंड निर्धारित करें। |

🚀 सुरक्षा एकीकरण के लिए सर्वोत्तम प्रथाएं

TOGAF ADM के भीतर सुरक्षा के सफल एकीकरण की गारंटी के लिए, इन प्रथाओं को अपनाएं।

- एक सुरक्षा वास्तुकला बयान निर्धारित करें:एक दस्तावेज बनाएं जो संगठन की सुरक्षा रणनीति और मानकों को चित्रित करे।

- जहां संभव हो, स्वचालित करें:वास्तुकला भंडार में सुसंगतता जांच और दुर्लभता स्कैनिंग के लिए स्वचालित उपकरणों का उपयोग करें।

- टीम को प्रशिक्षित करें:सुनिश्चित करें कि सभी वास्तुकार सुरक्षा सिद्धांतों को समझते हैं और उन्हें कैसे लागू करना है।

- अक्सर पुनरावृत्ति करें:सुरक्षा एक बार की गतिविधि नहीं है। नए खतरों के अनुकूल बनाने के लिए वास्तुकला का नियमित रूप से पुनरीक्षण करें।

- निर्णयों को दस्तावेजीकृत करें:भविष्य के संदर्भ के लिए सुरक्षा चयनों के पीछे के तर्क को वास्तुकला भंडार में दर्ज करें।

🔗 सुरक्षा भंडार की भूमिका

TOGAF संरचना भंडार सभी संरचना कलाकृतियों के लिए एक केंद्रीय भंडार है। एक समर्पित सुरक्षा भंडार खंड आवश्यक है।

- प्रवेश नियंत्रण: सुनिश्चित करें कि केवल अधिकृत कर्मचारी संवेदनशील सुरक्षा दस्तावेजों को देख सकें।

- संस्करण निर्धारण: सुरक्षा नीतियों और मानकों के लिए संस्करण इतिहास बनाए रखें।

- संबंधितता: सुरक्षा संकल्पनाओं को व्यवसाय प्रक्रियाओं और तकनीकी विशिष्टताओं से जोड़ें।

🔄 पुनरावृत्ति और प्रतिपुष्टि लूप

ADM रेखीय नहीं है। यह चक्रीय है। सुरक्षा का प्रत्येक पुनरावृत्ति में मूल्यांकन करना आवश्यक है।

- चरण A समीक्षा: क्या दृष्टि अभी भी सुरक्षा लक्ष्यों के अनुरूप है?

- चरण C/D समीक्षा: क्या तकनीकी डिजाइन सुरक्षा आवश्यकताओं को पूरा करते हैं?

- चरण G समीक्षा: क्या कार्यान्वयन डिजाइन के अनुरूप है?

🔍 सफलता का मापन

आप कैसे जानेंगे कि सुरक्षा एकीकरण काम कर रहा है? परिपक्वता के संकेतों को देखें।

- घटित घटनाएँ: डिजाइन की कमियों से जुड़ी कम सुरक्षा उल्लंघन।

- त्वरित सुसंगतता: स्पष्ट दस्तावेजीकरण के कारण त्वरित ऑडिट चक्र।

- हितधारक विश्वास: व्यवसाय नेता संवेदनशील डेटा के प्रबंधन के लिए संरचना पर भरोसा करते हैं।

- लागत कुशलता: डेप्लॉयमेंट के बाद सुरक्षा समस्याओं के निवारण से जुड़ी कम लागत।

🏁 सुरक्षित संरचना पर अंतिम विचार

TOGAF के भीतर सुरक्षा संरचना एक ऐसी विद्या है जिसके लिए सावधानीपूर्वक योजना बनाना और निरंतर ध्यान देना आवश्यक है। यह बाधाएं जोड़ने के बारे में नहीं है; यह प्रणाली डिजाइन में विश्वास बनाने के बारे में है। ADM चरणों में सुरक्षा को एम्बेड करके संगठन अपने डिजिटल रूपांतरण के लिए एक लचीला आधार बनाते हैं।

संरचना निर्माताओं को सतर्क रहना चाहिए। खतरे बदलते हैं, और इसी तरह संरचना को भी बदलना चाहिए। ढांचा संरचना प्रदान करता है, लेकिन सुरक्षा के प्रति प्रतिबद्धता बल प्रदान करती है। सिद्धांतों से शुरुआत करें, आवश्यकताओं को दस्तावेजीकृत करें, और कार्यान्वयन को नियंत्रित करें। इससे यह सुनिश्चित होता है कि सुरक्षा संगठन के ऊतक में बुनी जाती है, व्यवसाय लक्ष्यों का समर्थन करते हुए संपत्ति की रक्षा करती है।

याद रखें कि संरचना एक जीवंत दस्तावेज है। जैसे-जैसे संगठन बढ़ता है, सुरक्षा संरचना को उसके साथ बढ़ना चाहिए। नियमित समीक्षा और अद्यतन आवश्यक हैं। भंडार को बनाए रखें, मानकों को अद्यतन रखें, और हितधारकों को शामिल करें। इस अनुशासित दृष्टिकोण के माध्यम से संगठन एक सुरक्षित और टिकाऊ भविष्य प्राप्त करता है।