エンタープライズアーキテクチャ(EA)は、組織構造、情報システム、テクノロジーインフラの設計図として機能する。しかし、現代のIT環境の複雑さは大きな不確実性をもたらす。これらの不確実性を特定・軽減する構造的なアプローチがなければ、プロジェクトは遅延や予算超過、戦略的不一致に直面することが多い。本ガイドは、エンタープライズアーキテクチャプロジェクトに特化した強固なリスク管理フレームワークを検討し、特にTOGAF(The Open Group Architecture Framework)手法に焦点を当てる。

アーキテクチャライフサイクルにリスク管理を統合することは、失敗を避けようとするものではない。むしろ、レジリエンスを確保することにある。アーキテクチャ開発手法(ADM)にリスク評価を組み込むことで、組織は変化を自信を持って対処し、ビジネス目標との整合性を保つことができる。本包括的な分析では、リスクガバナンスを構築し、適切なフレームワークを選定し、独自のソフトウェアソリューションに依存せずにリスク軽減戦略を実行する方法を詳述する。

🧠 エンタープライズアーキテクチャにおけるリスクの理解

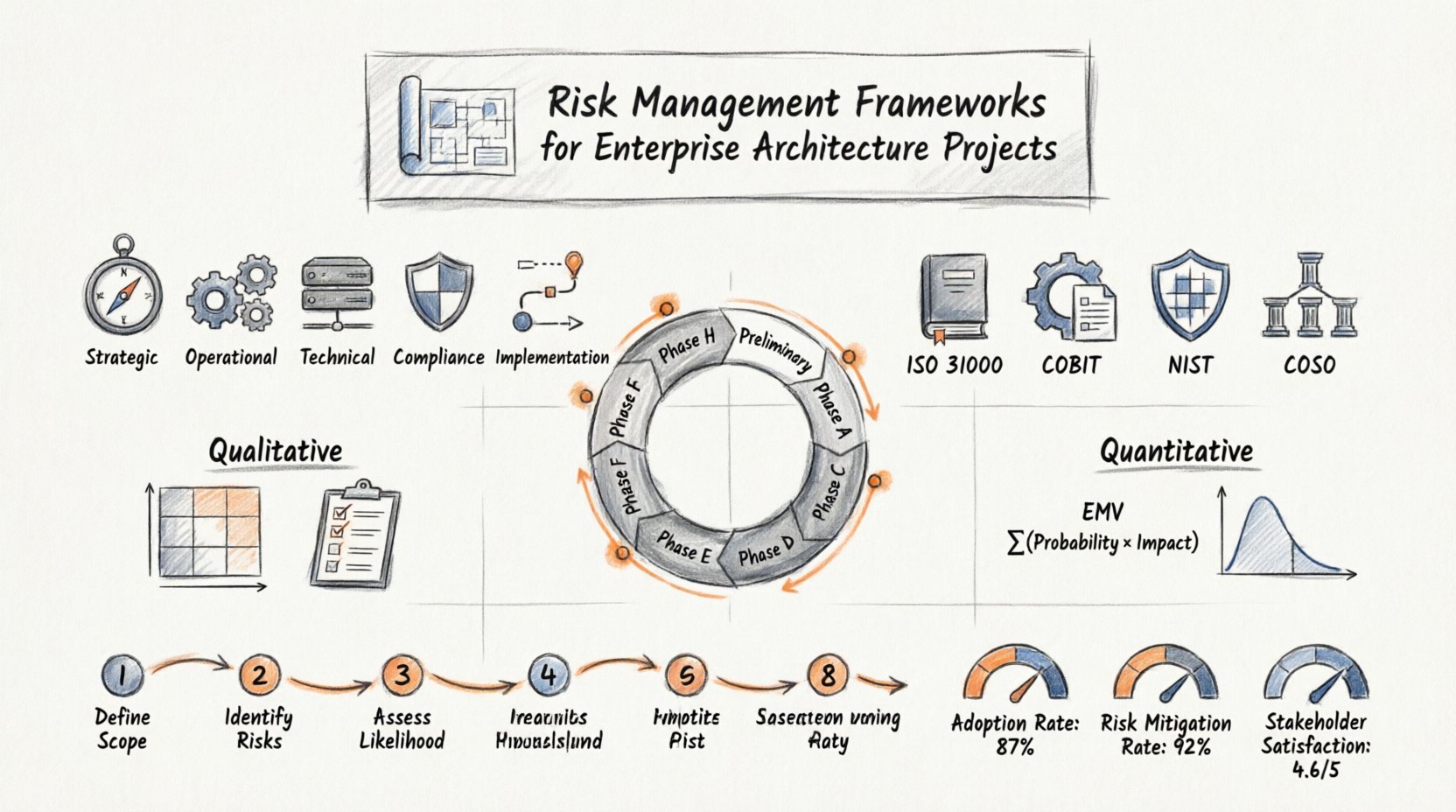

エンタープライズアーキテクチャの文脈におけるリスクは、単なるIT障害をはるかに超える。戦略的、運用的、技術的、コンプライアンス関連の脅威をすべて含む。効果的なリスク管理フレームワークは、ビジネス目標と技術的能力の交差点を扱う必要がある。

アーキテクチャリスクの種類

- 戦略的リスク:アーキテクチャと長期的なビジネス目標との不一致。EAが企業のビジョンや市場ポジショニングを支援していない場合に発生する。

- 運用的リスク:実装中のシステム障害、統合問題、リソース制約によって引き起こされる日常業務の中断。

- 技術的リスク:技術選定、レガシーシステムの統合、セキュリティ脆弱性、スケーラビリティの制限に関する課題。

- コンプライアンスリスク:規制要件、業界標準、または内部ガバナンスポリシーへの準拠の失敗。

- 実装リスク:展開フェーズで発生する問題。スコープクリープ、予算超過、ステークホルダーからの変化への抵抗など。

各カテゴリには、リスクの特定と軽減に向けた異なるアプローチが必要である。技術リスクのみを扱うフレームワークでは、組織は戦略的逸脱や運用上の混乱に対する脆弱性を抱えてしまう。

🔄 TOGAF ADMへのリスクの統合

TOGAFアーキテクチャ開発手法(ADM)は、エンタープライズアーキテクチャを構築するためのサイクルプロセスを提供する。リスク管理は独立したフェーズではなく、ライフサイクル全体に浸透する横断的な課題である。ADMにリスクを統合することで、潜在的な問題を早期に特定し、継続的に管理できる。

フェーズ別リスク活動

- 事前フェーズ:リスク管理アプローチを定義する。原則、ガバナンス構造、リスク登録テンプレートを確立する。主要なステークホルダーとそのリスク許容度を特定する。

- フェーズA(アーキテクチャビジョン):提案された範囲に関連する高レベルのリスクを評価する。ビジョンの実現における潜在的な障壁を特定し、初期のリスク嗜好を定義する。

- フェーズB、C、D(ビジネス、情報システム、技術):特定の領域に対して詳細なリスク評価を実施する。提案されたソリューションのリスクを既存の能力と比較して評価する。リスクをアーキテクチャ要件仕様書に記録する。

- フェーズE(機会とソリューション):移行シナリオのリスク暴露を評価する。ベースラインアーキテクチャからターゲットアーキテクチャへの移行がもたらす影響を決定する。

- フェーズF(移行計画):実装中のリスク軽減のための詳細な計画を開発する。リスク低減の潜在能力に基づいて、作業パッケージを優先順位付けする。

- フェーズG(実装ガバナンス):実際の展開中にリスクをモニタリングする。アーキテクチャへの準拠を確保し、発生する問題をリアルタイムで対処する。

- フェーズH(アーキテクチャ変更管理):リスクコントロールの有効性をレビューする。学びと変化するビジネス状況に基づいて、リスク登録簿を更新する。

この段階的なアプローチにより、リスクが後から考えるものではなく、アーキテクチャ設計の基盤となることが保証される。アーキテクチャが進化するにつれて、反復的な改善が可能になる。

📚 リスク管理フレームワークの核

TOGAFは構造的なプロセスを提供するが、特定のリスク手法を規定していない。組織は、エントープライズアーキテクチャ(EA)の実践を強化するために、既存のリスク管理フレームワークを統合することが多い。以下は、企業アーキテクチャに適した広く採用されているフレームワークの比較である。

| フレームワーク | 主な焦点 | 最も適している分野 | 主な利点 |

|---|---|---|---|

| ISO 31000 | 一般的なリスク管理原則 | 普遍的な基準を求めている組織 | あらゆる業界に適用可能な柔軟性と高いレベルのガイドラインを提供 |

| COBIT 5/2019 | ITガバナンスとコントロール | ITに焦点を当てたリスク管理 | ITリスクをビジネス目標とコントロール要件に直接整合 |

| NIST SP 800-37 | セキュリティリスク管理 | 政府機関および規制対象セクター | セキュリティコントロールと承認プロセスに強い重点を置く |

| COSO ERM | 企業リスク管理 | 企業ガバナンスと財務リスク | リスクを戦略およびパフォーマンス管理と統合 |

EAプロジェクトにおいては、ハイブリッドアプローチがしばしば最も効果的である。たとえば、TOGAF ADM構造内での一般的なプロセスにISO 31000を、IT特有のコントロールにCOBITを使用する。この組み合わせにより、重複を避けつつ包括的なカバーを確保できる。

🔍 リスク評価手法

フレームワークが選定された後は、リスクを評価および定量化するために特定の手法を適用する必要がある。定性的および定量化手法は、異なる詳細度と精度を提供する。

定性的評価

定性的リスク評価は、専門家の判断と経験に基づいてリスクを分類するものである。この手法は、データが乏しいADMの初期段階において特に有用である。

- リスクマトリクス:リスクの発生可能性と影響度に基づいてリスクをプロットする。色(赤、琥珀色、緑)は優先度レベルを示す。

- デルファイ法:匿名の専門家の意見を集めて、リスクの発生確率について合意に達する。

- チェックリスト分析:類似プロジェクトからの歴史的データを活用して、潜在的なリスクを特定する。

定量的評価

定量的評価は、数値データを用いてリスクの暴露度を計算する。これは大規模な投資や高リスクのアーキテクチャ意思決定において極めて重要である。

- 期待金銭価値(EMV):リスクの発生確率にコストを乗じることで、リスクの財務的影響を計算する。

- 感度分析:1つの変数の変化が全体のプロジェクト成果にどのように影響するかを判断する。

- モンテカルロシミュレーション:ランダムな変数の介入により容易に予測できないプロセスにおける、さまざまな結果の確率をモデル化する。

企業アーキテクチャの文脈では、両方のアプローチを組み合わせることが推奨される。戦略的整合性リスクには定性的手法を、予算およびスケジュールリスクには定量的手法を用いる。

👁️ 治理と継続的モニタリング

リスク管理は一度限りの活動ではない。ビジネス環境の変化に応じて効果を維持するためには、継続的な治理が不可欠である。治理構造により、リスク管理活動が一貫して実施され、意思決定が透明に行われることが保証される。

主要な治理構成要素

- リスク委員会:重要なリスクをレビューし、対策の承認を行う、複数の機能部門から構成されるグループ。

- リスク登録簿:特定されたリスク、その状態、担当者、対策を追跡する動的な文書。

- アーキテクチャ委員会:承認の前に、アーキテクチャ意思決定がリスク対応に適合しているかをレビューする。

- レポートメカニズム:上層経営陣にリスク暴露状況の可視化を提供する定期的なダッシュボード。

モニタリングは、重要なリスク指標(KRIs)の追跡を含む。これらの指標は、リスクが現実のものになりつつある兆候を早期に示す。たとえば、統合バグの数が増加している場合、直ちに対応が必要な技術的リスクが存在する可能性を示している。

🛣️ 実装ロードマップ

EAの実践においてリスク管理フレームワークを導入するには、構造的なアプローチが必要です。以下のステップは統合プロセスを概説しています。

- 現在の状態を評価する:既存のリスク対策を評価する。現在の能力と望ましい成熟度レベルとのギャップを特定する。

- ポリシーの定義:役割、責任およびリスク許容度を定義するリスク管理ポリシーを作成する。

- チームの研修:アーキテクトおよび関係者にリスク管理における役割を理解させること。リスク登録表の使い方に関するワークショップを実施する。

- ツールの統合:既存のアーキテクチャツールまたは文書テンプレートにリスク評価ステップを組み込む。

- パイロットプログラム:フレームワークのテストのために、特定のアーキテクチャプロジェクトでパイロットを実施する。

- プロセスの改善:パイロットからのフィードバックを収集し、それに基づいて手法を調整する。

- スケーリングアップ:フレームワークをすべてのEAプロジェクトおよびイニシアチブに展開する。

- レビューと反復:フレームワークが常に関連性を持ち続けることを確認するために定期的なレビューを行う。

⚠️ 一般的な課題と対策

堅固なフレームワークがあっても、導入中に課題が生じる可能性があります。これらの潜在的な落とし穴を認識することで、事前に対策を講じることができます。

課題1:リスク疲労

チームは過剰な文書作成や報告要件により圧倒されてしまう可能性がある。これにより、準拠しない、または表面的なリスク評価が生じる。

- 対策:高インパクトリスクに注力する。可能な限り報告を自動化する。リスク登録表は簡潔かつ実行可能な状態に保つ。

課題2:所有感の欠如

リスク管理がEAチームの単独の責任と見なされると、ビジネス関係者は関与しなくなる。

- 対策:ビジネス部門からリスク所有者を割り当てる。リスクの責任がパフォーマンス指標の一部であることを確実にする。

課題3:静的なリスク登録表

リスク登録表はしばしばプロジェクトの初期に作成され、その後更新されず、無効になってしまう。

- 対策: 定期的なレビュー(例:月次またはフェーズゲートごと)をスケジュールする。すべてのアーキテクチャレビューの際にレジスタを更新する。

課題4:過剰なコントロール設計

組織は、リスクを著しく低減せずに納品を遅らせる過剰なコントロールを導入することがある。

- 緩和策: コントロールの複雑さをリスクの深刻度に合わせる。各コントロール対策についてコストベネフィット分析が実施されることを確認する。

📈 成功の測定

リスク管理フレームワークが効果的かどうかを判断するためには、組織は特定の成果を測定しなければならない。成功とは、出来事の発生がないことだけではなく、不確実性をうまく乗り越える能力である。

- プロジェクト遅延の削減:予期せぬリスクによって遅延したプロジェクトの件数を追跡する。

- ステークホルダーの信頼度:ステークホルダーに対して、アーキテクチャの納品に対する信頼度を調査する。

- コスト回避:早期のリスク特定によって回避された問題のコストを推定する。

- コンプライアンス遵守率:アーキテクチャの実装中に発生するコンプライアンス違反の発生率をモニタリングする。

- フレームワークの導入率:リスク管理プロセスを積極的に使用しているプロジェクトの割合を測定する。

これらの指標は、価値の客観的な証拠を提供する。リスク管理能力への投資を正当化し、継続的な改善を促進する。

🏁 今後のステップ

エンタープライズアーキテクチャにおける効果的なリスク管理は、慎重さと機動性のバランスを取る分野である。TOGAFを活用し、ISO 31000やCOBITなどの既存のフレームワークを統合することで、組織はデジタルトランスフォーメーションへの耐性を構築できる。すべてのリスクを排除すること(それは不可能である)が目的ではなく、ビジネスイノベーションを支援するために知的にリスクを管理することにある。

まず現在の成熟度を評価し、明確なポリシーを定め、企業全体で責任を確保する。構造的なアプローチを取ることで、リスクは障害ではなく戦略的資産となる。これにより、アーキテクトは長期的な価値と安定性をもたらす情報に基づいた意思決定を可能にする。