Budowanie solidnej infrastruktury bazy danych wymaga precyzji na każdym etapie rozwoju. Diagram relacji encji (ERD) pełni rolę projektu tego struktury. Określa, jak encje danych wzajemnie się oddziałują, jak przepływa informacja oraz jak utrzymywana jest integralność w całym cyklu życia systemu. Pominięcie szczegółowego przeglądu ERD może prowadzić do kosztownej refaktoryzacji, uszkodzenia danych oraz zawieszeń wydajności w przyszłości. Ten przewodnik zawiera szczegółową, działającą listę kontrolną do weryfikacji schematu przed jego wdrożeniem.

Architekci baz danych i programiści muszą podejść do projektowania schematu z krytycznym okiem. Koszt poprawy błędu strukturalnego w środowisku produkcyjnym jest znacznie wyższy niż koszt jego usunięcia w fazie projektowania. Przestrzeganie zorganizowanego procesu przeglądu pozwala zespołom na zapewnienie, że ostateczna baza danych wspiera logikę biznesową, przestrzega zasad normalizacji i pozostaje skalowalna.

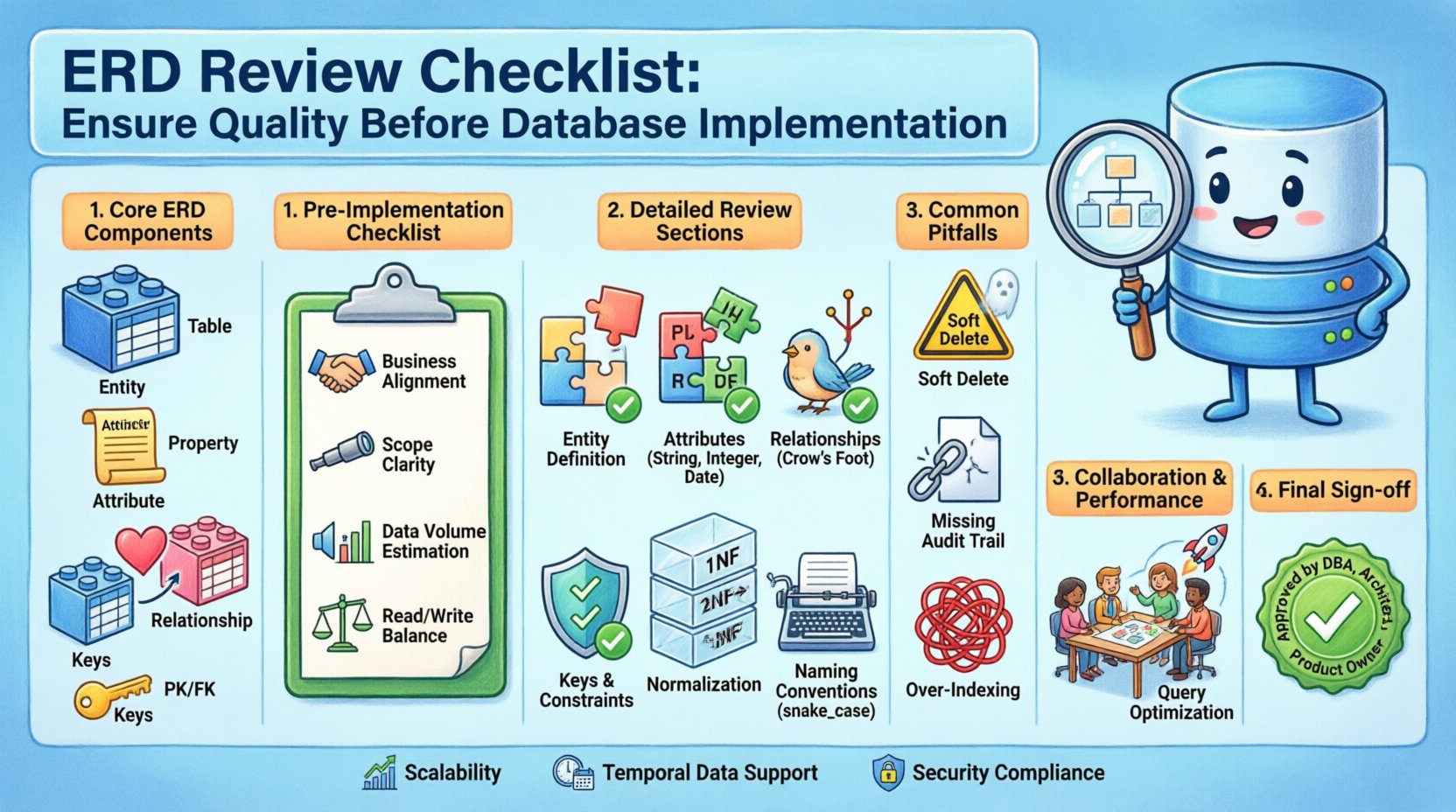

Zrozumienie podstawowych elementów diagramu ERD 🔍

Zanim przejdziesz do listy kontrolnej, konieczne jest zrozumienie podstawowych elementów, z których składa się standardowy diagram relacji encji. Te komponenty tworzą słownictwo Twojego modelu danych.

- Encje: Odnoszą się do rzeczywistych obiektów lub pojęć, o których przechowywane są dane. W kontekście relacyjnym encje zwykle odpowiadają tabelom.

- Atrybuty: Opisują właściwości lub cechy encji. Odpowiadają kolumnom w tabeli.

- Związki: Określają powiązania między encjami. Wskazują, jak dane w jednej tabeli są powiązane z danymi w innej.

- Liczba i klucze: Liczba określa relację liczbową między encjami (np. jeden do jednego, wiele do wielu). Klucze zapewniają unikalne identyfikowanie i łączenie.

Wysokiej jakości ERD musi jasno przedstawiać te elementy. Niejasność na diagramie bezpośrednio przekłada się na niejasność w kodzie, prowadząc do błędów w implementacji.

Kroki weryfikacji przed wdrożeniem ✅

Zanim zastosujesz konkretne punkty listy kontrolnej, całościowy kontekst bazy danych musi być zsynchronizowany z wymaganiami biznesowymi. Ta faza zapewnia, że model jest odpowiedni do swojego przeznaczenia.

- Zgodność z wymaganiami biznesowymi: Upewnij się, że każda encja i związek odpowiada konkretnemu regule biznesowej lub historii użytkownika.

- Określenie zakresu: Potwierdź granice danych. Projektujemy dla jednej aplikacji, mikroserwisu czy magazynu na skalę całej organizacji?

- Szacowanie objętości danych: Rozważ oczekiwaną liczbę rekordów. Ma to wpływ na decyzje dotyczące indeksowania i strategii podziału danych.

- Stosunek odczyt/zapis: Zrozum profil obciążenia. Aplikacja z dużym obciążeniem odczytu może wymagać zniekształcenia normalizacji, podczas gdy system z dużym obciążeniem zapisu priorytetowo dba o ścisłą integralność.

Szczegółowa lista kontrolna przeglądu ERD 📝

Ta sekcja rozkłada konkretne atrybuty techniczne, które wymagają szczegółowej analizy. Użyj tej listy jako narzędzia weryfikacji podczas sesji przeglądu projektu.

1. Definicja encji i tabeli

Każda encja na diagramie musi być jednoznaczna i dokładnie zdefiniowana. Powszechnym błędem jest tworzenie nakładających się encji, które powinny zostać połączone, albo nieuzasadnione dzielenie pojedynczego pojęcia na wiele tabel.

- Jednoznaczność: Upewnij się, że każda tabela reprezentuje unikalne pojęcie. Unikaj tabel przechowujących podobne dane dla różnych celów bez jasnej różnicy.

- Szczegółowość: Sprawdź, czy tabele są zbyt szczegółowe. Nadmierne podziały mogą prowadzić do skomplikowanych połączeń i pogorszenia wydajności.

- Zasady nazewnictwa: Sprawdź spójność. Tabele powinny używać nazw liczby pojedynczej (np.

KlientzamiastKlienci) w celu dopasowania do wzorców mapowania obiektowego. - Metadane: Upewnij się, że w każdej tabeli znajdują się znaczniki czasu utworzenia i modyfikacji, aby wspierać audyt i śledzenie pochodzenia danych.

2. Atrybuty i typy danych

Atrybuty definiują charakter przechowywanych danych. Wybór poprawnego typu danych ma kluczowe znaczenie dla efektywności przechowywania i wydajności zapytań.

- Podstawowe typy danych: Upewnij się, że liczby całkowite, ciągi znaków i wartości logiczne są używane poprawnie. Unikaj używania ciągów znaków do dat lub liczb.

- Ograniczenia długości: Zdefiniuj maksymalne długości pól tekstowych. Zapobiega to nadmiernemu zużyciu pamięci i zapewnia spójność podczas weryfikacji danych wejściowych.

- Możliwość wartości null: Jawnie określ, czy pole może mieć wartość null. Większość pól nie powinna być null, chyba że logika biznesowa to zezwala.

- Wartości domyślne: Sprawdź, czy wartości domyślne są potrzebne. Na przykład pole statusu może domyślnie mieć wartość „aktywny”, zamiast wymagać początkowego wstawienia.

- Wartości wyliczeniowe: Tam, gdzie to odpowiednie, używaj list wyliczeniowych, aby ograniczyć możliwe wartości. Zapobiega to wprowadzaniu nieprawidłowych danych na poziomie źródłowym.

3. Relacje i liczność

Relacje są klejem łączącym model danych. Błędy w tym miejscu prowadzą do pozostawionych bez oparcia rekordów lub powielania danych.

| Typ relacji | Opis | Uwaga implementacyjna |

|---|---|---|

| Jeden do jednego (1:1) | Jeden rekord w tabeli A łączy się dokładnie z jednym rekordem w tabeli B. | Zazwyczaj implementowane poprzez umieszczenie klucza podstawowego A jako klucza obcego w B. |

| Jeden do wielu (1:N) | Jeden rekord w tabeli A łączy się z wieloma rekordami w tabeli B. | Umieść klucz podstawowy A jako klucz obcy w B. |

| Wiele do wielu (M:N) | Rekordy w A mogą łączyć się z wieloma w B, i odwrotnie. | Wymaga tabeli pośredniej łączącej oba klucze podstawowe. |

- Weryfikacja liczby elementów: Przejrzyj notację kłykci (crow’s foot) lub jej odpowiednik, aby upewnić się, że kierunek relacji jest poprawny.

- Opcjonalność: Rozróżnij relacje wymagane i opcjonalne. Ograniczenie klucza obcego powinno odzwierciedlać, czy powinien istnieć powiązany rekord.

- Relacje rekurencyjne: Sprawdź obecność tabel samodzielnych (np. tabela

Pracownikłącząca się zMenadżerID w tej samej tabeli). - Zależności cykliczne: Upewnij się, że relacje nie tworzą pętli cyklicznych, które utrudniają ładowanie danych lub ich zapytanie.

4. Klucze i ograniczenia

Klucze to mechanizm zapewniający unikalność i połączenia. Bez odpowiednich kluczy integralność danych ulega zawaleniu.

- Klucze podstawowe: Każda tabela musi mieć klucz podstawowy. Powinien być unikalny i nigdy nie może mieć wartości NULL.

- Klucze zastępcze: Rozważ użycie systemowo generowanych identyfikatorów (kluczy zastępczych) zamiast naturalnych kluczy biznesowych. Pozwala to uniknąć wpływu zmian w logice biznesowej na strukturę bazy danych.

- Klucze obce: Upewnij się, że wszystkie klucze obce odnoszą się do poprawnych kluczy podstawowych w tabelach nadrzędnych.

- Ograniczenia unikalności: Zidentyfikuj pola, które muszą być unikalne (np. adresy e-mail, numery kont), ale nie są kluczami podstawowymi.

- Ograniczenia sprawdzające: Poszukaj reguł logicznych, które nie mogą być wymuszane wyłącznie przez typy danych (np.

data_rozpoczeciamusi być wcześniej niżdata_zakonczenia).

5. Normalizacja

Normalizacja zmniejsza nadmiarowość i poprawia integralność danych. Choć nadmierna normalizacja może negatywnie wpływać na wydajność, niedostateczna normalizacja powoduje anomalie.

- Pierwsza postać normalna (1NF): Upewnij się, że wartości są atomowe. Nie ma powtarzających się grup ani tablic w jednym polu.

- Druga postać normalna (2NF): Upewnij się, że wszystkie atrybuty niekluczowe są całkowicie zależne od klucza głównego, a nie tylko częściowo.

- Trzecia postać normalna (3NF): Upewnij się, że nie ma zależności przechodnich. Atrybuty niekluczowe powinny zależeć wyłącznie od klucza głównego, a nie od innych atrybutów niekluczowych.

- Strategia denormalizacji: Jeśli wydajność jest krytyczna, dokumentuj, gdzie i dlaczego stosowana jest denormalizacja. Powinno to być świadomie podejmowane decyzje, a nie przegapienie.

6. Zasady nazewnictwa

Spójne nazewnictwo zmniejsza obciążenie poznawcze dla programistów i zmniejsza prawdopodobieństwo błędów.

- Nazwy tabel: Używaj rzeczowników liczby pojedynczej (np.

Zamówienie, a nieZamówienia). - Nazwy kolumn: Używaj snake_case dla spójności (np.

utworzono_w). - Unikaj słów kluczowych: Upewnij się, że nazwy kolumn nie konfliktują z słowami kluczowymi SQL (np.

użytkownik,kolejność,grupa). - Jasność:Nazwy powinny być opisowe. Unikaj skrótów, chyba że są standardem branżowym.

Typowe pułapki do uniknięcia ⚠️

Nawet doświadczeni projektanci mogą przeoczyć istotne detale. Znajomość typowych pułapek pomaga w utrzymaniu czystego schematu.

- Ignorowanie usuwania logicznego: Zdecyduj, czy dane muszą zostać trwale usunięte, czy logicznie oznaczone jako nieaktywne. Zazwyczaj

is_deletedflaga jest często bezpieczniejsza niż fizyczne usunięcie. - Brak śladów audytu: Upewnij się, że istnieje mechanizm śledzenia, kto zmienił dane i kiedy. Jest to kluczowe dla zgodności.

- Zbyt duża liczba indeksów: Zbyt duża liczba indeksów spowalnia operacje zapisu. Przejrzyj wzorce zapytań, aby uzasadnić umiejscowienie indeksów.

- Wartości zakodowane w kodzie: Unikaj przechowywania konkretnych wartości, takich jak kody krajów, jako ciągów znaków, jeśli mogą być przypisane do tabeli referencyjnej.

- Niejawne założenia: Nie zakładaj, że pole jest opcjonalne, jeśli logika biznesowa tego wymaga. Dokumentuj założenia jasno.

Współpraca i dokumentacja 🤝

ERD to nie tylko artefakt techniczny; jest narzędziem komunikacji. Musi być zrozumiały dla wszystkich zaangażowanych, a nie tylko administratorów baz danych.

- Weryfikacja przez zaangażowanych: Niech analitycy biznesowi przeanalizują schemat, aby potwierdzić, że odpowiada ich modelowi procesu.

- Kontrola wersji: Traktuj ERD jak kod. Przechowuj go w systemie kontroli wersji, aby śledzić zmiany w czasie.

- Dokumentacja: Dołącz słownik danych do schematu. Zdefiniuj, co oznacza każde pole i jego dozwolony zakres.

- Zarządzanie zmianami: Ustanów proces modyfikacji schematu. Zmiany powinny być przeglądarkie i zatwierdzone, a nie wprowadzane na chwilę.

Kwestie wydajności 🚀

Choć ERD jest logiczny, musi wspierać cele wydajności fizycznej. Niektóre wybory projektowe mają bezpośredni wpływ na wydajność.

- Złożoność łączeń:Minimalizuj liczbę łączeń wymaganych dla typowych zapytań. Złożone łączenia mogą obciążać optymalizator zapytań.

- Gotowość do partycjonowania: Projektuj tabele z myślą o partycjonowaniu, jeśli oczekuje się, że zestaw danych będzie bardzo duży.

- Wyszukiwalność: Upewnij się, że pola często wyszukiwane są indeksowane. Rozważ wymagania wyszukiwania pełnotekstowego dla pól z dużą ilością tekstu.

- Współbieżność: Ocenić strategie blokowania. Środowiska o wysokiej współbieżności mogą wymagać określonych poziomów izolacji lub projektów tabel.

Ostateczne kryteria akceptacji 🏁

Zanim przejdziesz do implementacji, ERD musi spełniać określone kryteria akceptacji. Zapewnia to płynny przejście od projektu do rozwoju.

- Pełność: Wszystkie encje i relacje wymagane przez zakres są obecne.

- Spójność: Zasady nazewnictwa i typy danych są stosowane jednolicie.

- Integralność: Ograniczenia kluczy głównych i obcych są poprawnie zdefiniowane.

- Przejrzystość: Diagram jest czytelny i zrozumiały dla zespołu inżynierskiego.

- Zatwierdzenie: Kluczowi stakeholderzy zatwierdzili projekt.

Przestrzeganie tego listy kontrolnej zapewnia, że podstawa bazy danych jest solidna. Zmniejsza to zadłużenie techniczne i ułatwia płynniejsze cykle rozwoju. Dobrze przejrzysty ERD to pierwszy krok w kierunku odporniej architektury danych.

Przeglądanie ERD pod kątem przyszłej skalowalności

Projektowanie na teraźniejszość jest niewystarczające. Model danych musi umożliwiać rozwój bez konieczności całkowitego przebudowywania.

- Skalowanie poziome: Rozważ, jak partycjonowanie może wpływać na relacje. Klucze obce między partycjami są skomplikowane i często unikane.

- Skalowanie pionowe: Upewnij się, że typy danych mogą obsługiwać większe wartości. Na przykład użycie

BIGINTzamiastINTdo liczników. - Flagi funkcji: Projektuj tabele wspierające flagi funkcji typu soft. Pozwala to na włączanie nowych funkcjonalności bez zmian schematu.

- Zgodność wsteczna: Zaprojektuj migracje schematu. Dodawanie kolumn nie powinno naruszać istniejących zapytań.

Obsługa przypadków specjalnych, takich jak dane czasowe

Czas to kluczowy wymiar w modelowaniu danych. Poprawne obsługiwane historii często jest pomijane.

- Daty skuteczności: Dla encji, które zmieniają się w czasie, uwzględnij daty rozpoczęcia i zakończenia, aby śledzić historię.

- Strefy czasowe: Przechowuj znaczniki czasu w formacie UTC, aby uniknąć niepewności między regionami.

- Zrzuty: Zdecyduj, czy wymagane są zrzuty historyczne. Może to wymagać osobnej tabeli historii.

- Tabele czasowe: Niektóre systemy wspierają natywne tabele czasowe. Ocenić, czy pasuje to do ograniczeń architektonicznych.

Bezpieczeństwo i zgodność w schemacie

Bezpieczeństwo danych zaczyna się na poziomie tabeli. Struktura musi wspierać wymagania dotyczące prywatności i ochrony.

- Obsługa danych osobowych: Zidentyfikuj pola zawierające dane osobowe. Wymagają one szyfrowania lub maskowania.

- Kontrola dostępu: Projektuj role i uprawnienia na podstawie wrażliwości danych zdefiniowanej w schemacie.

- Szyfrowanie w spoczynku: Upewnij się, że silnik bazy danych obsługuje szyfrowanie dla wrażliwych pól.

- Polityki przechowywania: Zdefiniuj pola wskazujące, kiedy dane mogą zostać usunięte zgodnie z wymogami prawnymi.

Poprzez rygorystyczne stosowanie tych sprawdzianów baza danych staje się niezawodnym aktywem, a nie obciążeniem. Wkład w fazę przeglądu ERD przynosi korzyści pod względem utrzymywalności i wydajności.