Enterprise-Architektur-(EA)-Rahmenwerke liefern die Baupläne für die organisatorische Struktur und die IT-Strategie. Das Open Group Architecture Framework (TOGAF) gilt als führender Standard für diese Disziplin. Eine robuste Architektur kann jedoch ohne eine starke Sicherheitsgrundlage nicht existieren. Sicherheit ist kein nachträglich angefügtes Merkmal, sondern ein inhärenter Bestandteil des Systemdesigns. Die Integration der Sicherheitsarchitektur in die TOGAF-Architektur-Entwicklungsmethode (ADM) stellt sicher, dass Risikomanagement, Compliance und Datenschutz in jeder Phase der Entwicklung berücksichtigt werden.

Diese Anleitung beschreibt, wie Sicherheitsüberlegungen in den ADM-Zyklus integriert werden können. Wir untersuchen die spezifischen Tätigkeiten, Artefakte und Sicherheitsaspekte, die jeweils für jede Phase relevant sind. Durch die Anwendung dieses strukturierten Ansatzes können Architekten widerstandsfähige Systeme entwickeln, die Bedrohungen standhalten und gleichzeitig die Geschäftsziele erfüllen.

🏗️ Die Grundlage: Sicherheit und TOGAF

Die Sicherheitsarchitektur konzentriert sich auf die Gestaltung, Umsetzung und Verwaltung von Sicherheitsmaßnahmen innerhalb einer IT-Umgebung. Wenn sie mit TOGAF abgestimmt ist, wandelt sich Sicherheit von einer nachträglichen Überlegung zu einem zentralen architektonischen Säule. Der ADM-Zyklus ist iterativ und ermöglicht es, die Sicherheit fortlaufend zu verfeinern und zu aktualisieren, während die Architektur sich weiterentwickelt.

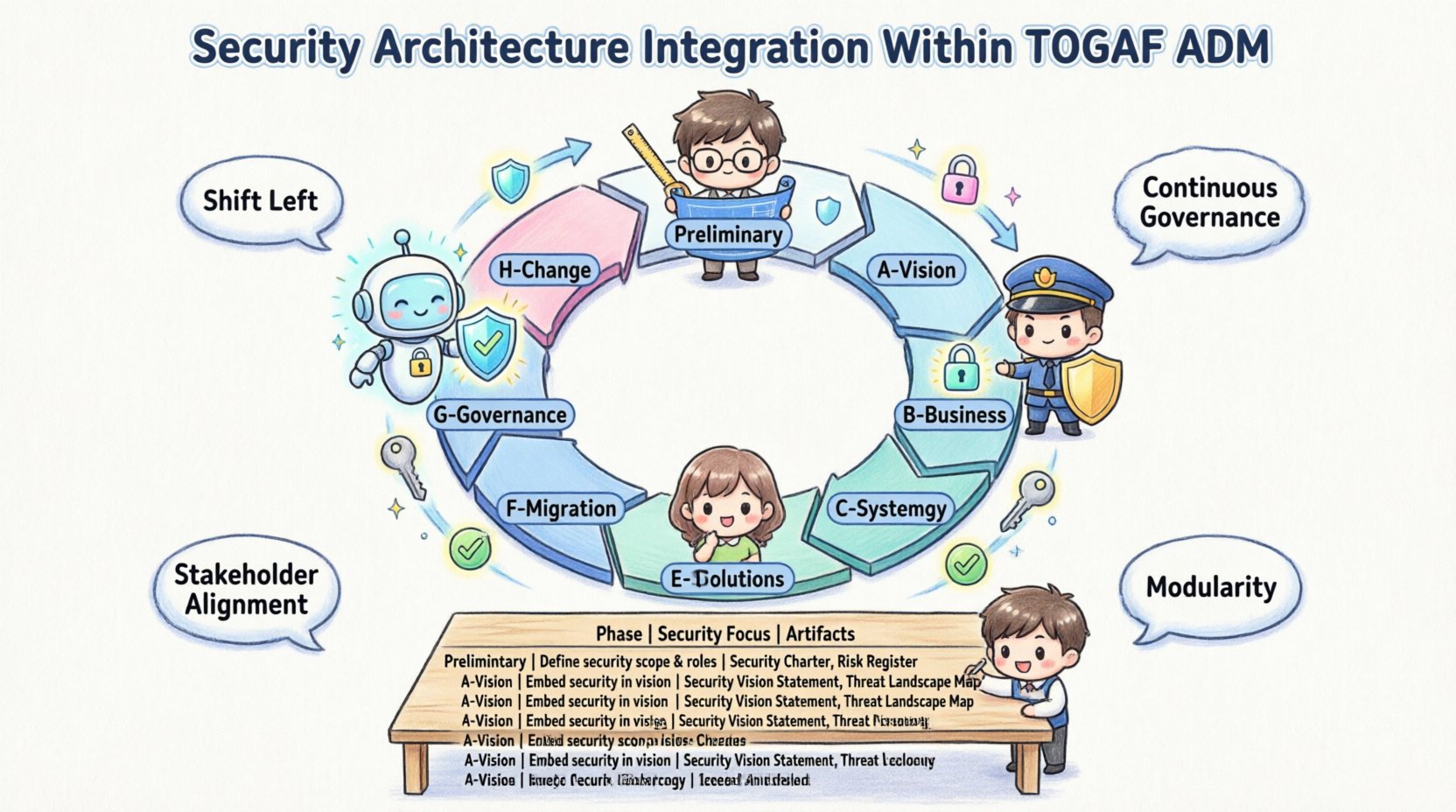

Wichtige Prinzipien für die Integration sind:

- Shift Left:Sicherheitsanforderungen müssen in den frühen Planungsphasen, nicht während der Umsetzung, berücksichtigt werden.

- Kontinuierliche Governance:Die Sicherheitsüberwachung muss von der Vision bis zur Wartung andauern.

- Ausrichtung der Stakeholder:Sicherheitsziele müssen mit den geschäftlichen Risiken und Compliance-Anforderungen übereinstimmen.

- Modularität:Sicherheitsmaßnahmen sollten wiederverwendbare Komponenten über verschiedene Bereiche hinweg sein.

📋 TOGAF-ADM-Phasen und Sicherheitsaktivitäten

Der ADM besteht aus mehreren unterschiedlichen Phasen. Jede Phase hat spezifische Liefergegenstände, bei denen die Sicherheit explizit berücksichtigt werden muss. Im Folgenden wird dargestellt, wie die Sicherheit in jede Phase integriert wird.

🔹 Vorläufige Phase: Definition des Rahmens

Die vorläufige Phase legt die Grundlage für die Arbeit der Unternehmensarchitektur. Sie definiert die Prinzipien und Fähigkeiten, die für die Organisation erforderlich sind.

- Sicherheitsprinzipien:Definieren Sie Prinzipien wie „Sicherheit durch Design“ oder „Minimale Berechtigungsvergabe“. Diese Prinzipien leiten alle nachfolgenden Entscheidungen.

- Sicherheitsfähigkeit:Bewerten Sie das aktuelle Reifegrad der Sicherheitspraktiken. Identifizieren Sie Lücken in Fähigkeiten, Werkzeugen und Prozessen.

- Architektur-Repository:Stellen Sie sicher, dass das Repository Sicherheitsartefakte sicher speichert und den Zugriff darauf verwaltet.

🔹 Phase A: Architekturvision

Phase A legt den Umfang und die Beschränkungen des Projekts fest. Sicherheit muss Teil der ursprünglichen Vision sein.

- Geschäftsgetriebene Anforderungen:Identifizieren Sie regulatorische Anforderungen (z. B. DSGVO, HIPAA), die Sicherheitsanforderungen festlegen.

- Anliegen der Stakeholder:Engagieren Sie Sicherheits-Interessenten frühzeitig. Ihre Bedenken bezüglich Datenschutz und Zugriffssteuerung müssen dokumentiert werden.

- Erklärung der Architekturarbeitsleistung:Fügen Sie Sicherheitsmeilensteine und Governance-Anforderungen in das Umfangsdokument ein.

🔹 Phase B: Geschäftsarchitektur

Sicherheit in der Phase der Geschäftsarchitektur konzentriert sich darauf, wie Sicherheitsprozesse Geschäftsfunktionen unterstützen.

- Prozesssicherheit:Kartieren Sie Geschäftsprozesse, um festzustellen, wo sensible Daten verarbeitet werden.

- Rollenbasierte Zugriffssteuerung (RBAC):Definieren Sie Geschäftsrollen, die bestimmte Sicherheitsberechtigungen erfordern.

- Risikobewertung:Durchführen von ersten Risikobewertungen, um Bedrohungen für Geschäftsoperationen zu verstehen.

🔹 Phase C: Informationssystemarchitekturen

Diese Phase umfasst die Datenarchitektur und die Anwendungsarchitektur. Hier werden oft die wichtigsten Sicherheitsentscheidungen getroffen.

Sicherheit der Datenarchitektur

- Datenklassifizierung:Klassifizieren Sie Daten basierend auf ihrer Sensibilität (Öffentlich, Intern, Vertraulich).

- Verschlüsselungsstandards:Definieren Sie Anforderungen für Daten im Ruhezustand und Daten im Transits.

- Datenschutz:Stellen Sie sicher, dass die Datenherkunft Datenschutzvorschriften und Anträge auf Löschung unterstützt.

Sicherheit der Anwendungsarchitektur

- Authentifizierung und Autorisierung:Entwerfen Sie den Identitätsmanagement-Fluss über Anwendungen hinweg.

- Eingabeverifizierung:Stellen Sie sicher, dass Anwendungschnittstellen so gestaltet sind, dass Einschleusungsangriffe verhindert werden.

- API-Sicherheit:Definieren Sie Protokolle zur Sicherung der Dienst-zu-Dienst-Kommunikation.

🔹 Phase D: Technologische Architektur

Phase D konzentriert sich auf die Hardware- und Software-Infrastruktur, die zur Unterstützung der Anwendungen erforderlich ist.

- Netzwerksegmentierung:Entwerfen Sie Netzwerkbereiche, um sensible Systeme zu isolieren.

- Infrastrukturverstärkung: Legen Sie Konfigurationsstandards für Server und Netzgeräte fest.

- Sichere Protokolle:Fordern Sie die Verwendung sicherer Kommunikationsprotokolle (z. B. TLS 1.2+) an.

- Protokollierung und Überwachung:Planen Sie eine zentrale Protokollierung zur Unterstützung der Ereigniserkennung.

🔹 Phase E: Chancen und Lösungen

In dieser Phase werden die Bausteine und Projekte identifiziert, die zur Erreichung der Zielarchitektur erforderlich sind.

- Sicherheitsbausteine:Wählen Sie Sicherheitskomponenten aus, die den festgelegten Standards entsprechen.

- Implementierungsroadmap:Planen Sie Sicherheitsimplementierungsaufgaben neben funktionalen Lieferungen.

- Lückenanalyse:Vergleichen Sie den Baseline-Sicherheitszustand mit dem Ziel-Sicherheitszustand.

🔹 Phase F: Migrationsplanung

Die Migrationsplanung beschreibt den Übergang vom Baseline- zur Zielarchitektur.

- Sicherheitsmigrationsstrategie:Definieren Sie, wie veraltete Sicherheitskontrollen sicher abgeschaltet werden.

- Übergangsarchitekturen:Stellen Sie sicher, dass die Zwischenzustände während des Übergangs die Sicherheitsposition aufrechterhalten.

- Ressourcenallokation:Weisen Sie Budget und Personal für Sicherheitstests und Audits zu.

🔹 Phase G: Implementierungssteuerung

Phase G überwacht die eigentliche Erstellung und Bereitstellung der Architektur.

- Compliance-Audits:Stellen Sie sicher, dass die Implementierung der Sicherheitsarchitektur entspricht.

- Änderungsmanagement:Bewerten Sie die Sicherheitswirkungen jeder Änderung, die während der Implementierung vorgeschlagen wird.

- Architekturkonformität:Stellen Sie sicher, dass Entwickler den Sicherheits-Codierungsstandards folgen.

🔹 Phase H: Architektur-Änderungsmanagement

Sobald die Architektur live ist, erfordert sie Wartung und Evolution.

- Vulnerabilitätsmanagement: Überwachen Sie auf neue Bedrohungen, die architektonische Änderungen erfordern.

- Sicherheitsaktualisierungen: Planen Sie regelmäßige Aktualisierungen der Sicherheitskontrollen, je nach Entwicklung der Standards.

- Feedback-Schleife: Nutzen Sie betriebliche Daten, um die Sicherheitsarchitektur zu verfeinern.

📊 Abbildung von Sicherheitsaktivitäten auf ADM-Phasen

Um die Integration zu visualisieren, ziehen Sie die folgende Tabelle heran. Sie legt den primären Sicherheitsfokus für jede Phase des ADM fest.

| Phase | Primärer Sicherheitsfokus | Wichtige Sicherheitsartefakte |

|---|---|---|

| Vorbereitend | Grundsätze & Fähigkeiten | Sicherheitsgrundsätze, Sicherheitsfähigkeitseinschätzung |

| A | Umfang & Konformität | Architekturvision, Risikoregister |

| B | Prozesse & Rollen | Sicherheit von Geschäftsprozessen, Rollenbeschreibungen |

| C | Daten & Anwendung | Datenklassifizierung, Authentifizierungsmuster |

| D | Infrastruktur & Netzwerk | Netzwerksegmentierung, Hardeningsstandards |

| E | Lösungen & Lücken | Sicherheitslückenanalyse, Lösungsportfolio |

| F | Übergangsplanung | Migrationsplan, Sicherheitsrollout-Terminplan |

| G | Governance & Audit | Compliance-Berichte, Implementierungsüberprüfungen |

| H | Evolution & Wartung | Schwachstellenberichte, Änderungsanträge |

🛡️ Sicherheits-Governance und Compliance

Governance stellt sicher, dass die Sicherheitsarchitektur über die Zeit hinweg wirksam bleibt. Der TOGAF-Architekturausschuss übernimmt dies oft, aber ein spezialisierter Sicherheitsarchitekturausschuss kann eine fachliche Überwachung gewährleisten.

Etablierung von Governance-Mechanismen

- Prüfungsboards: Erstellen Sie ein Forum, in dem Sicherheitsänderungen vor der Genehmigung geprüft werden.

- Standardkonformität: Weisen Sie interne Standards externen Vorschriften zu.

- Metriken und KPIs: Definieren Sie Schlüsselkennzahlen für die Sicherheitsposition, beispielsweise die Patch-Zeit oder die Reaktionszeit bei Vorfällen.

Risikomanagement

Das Risikomanagement ist kontinuierlich. Es umfasst die Identifizierung, Bewertung und Behandlung von Risiken während des gesamten Lebenszyklus.

- Bedrohungsmodellierung: Verwenden Sie Bedrohungsmodelle, um potenzielle Angriffsvektoren in der Gestaltung vorherzusagen.

- Risikobewilligung: Definieren Sie, wer die Befugnis hat, verbleibende Risiken zu akzeptieren.

- Vorfallexekution: Integrieren Sie Vorfallexekutionspläne in die Architekturgestaltung.

⚠️ Häufige Herausforderungen und Lösungen

Die Integration von Sicherheit in TOGAF kann Herausforderungen mit sich bringen. Das Verständnis dieser häufigen Probleme hilft Architekten, sie effektiv zu meistern.

| Herausforderung | Auswirkung | Vorgeschlagene Lösung |

|---|---|---|

| Späte Sicherheitsbeteiligung | Kostspielige Nacharbeiten und Designfehler | Integrieren Sie Sicherheitsarchitekten in Phase A und B. |

| Komplexitätsüberlastung | Verwirrung und stockender Fortschritt | Verwenden Sie vereinfachte Sicherheitsmuster für häufige Szenarien. |

| Compliance-Silos | Widersprüchliche Anforderungen | Bündeln Sie Compliance-Anforderungen in einer einzigen Sicherheitsgrundlage. |

| Veraltete Systeme | Unfähigkeit, moderne Steuerungen anzuwenden | Implementieren Sie kompensierende Steuerungen und Netzwerkisolierung. |

| Mangel an Metriken | Unfähigkeit, den Wert nachzuweisen | Definieren Sie klare Sicherheitsmetriken, die mit dem geschäftlichen Wert verknüpft sind. |

🚀 Best Practices für die Sicherheitsintegration

Stellen Sie eine erfolgreiche Integration der Sicherheit innerhalb des TOGAF ADM sicher, indem Sie diese Praktiken übernehmen.

- Definieren Sie eine Sicherheitsarchitektur-Erklärung:Erstellen Sie ein Dokument, das die Sicherheitsstrategie und -standards für das Unternehmen darlegt.

- Automatisieren Sie, wo möglich:Verwenden Sie automatisierte Werkzeuge zur Compliance-Prüfung und Schwachstellenanalyse innerhalb des Architektur-Repositories.

- Schulen Sie das Team:Stellen Sie sicher, dass alle Architekten die Sicherheitsprinzipien verstehen und wissen, wie sie angewendet werden.

- Iterieren Sie häufig:Sicherheit ist keine einmalige Maßnahme. Überprüfen Sie die Architektur regelmäßig, um sich neuen Bedrohungen anzupassen.

- Dokumentieren Sie Entscheidungen:Notieren Sie die Begründung für Sicherheitsentscheidungen im Architektur-Repository zur zukünftigen Referenz.

🔗 Die Rolle des Sicherheits-Repositories

Der TOGAF-Architektur-Repository ist ein zentraler Speicher für alle Architekturartefakte. Ein spezieller Bereich für die Sicherheitsarchitektur ist von entscheidender Bedeutung.

- Zugriffskontrolle:Stellen Sie sicher, dass nur autorisiertes Personal auf vertrauliche Sicherheitsdokumente zugreifen kann.

- Versionsverwaltung:Führen Sie eine Versionsgeschichte für Sicherheitsrichtlinien und Standards auf.

- Verknüpfung:Verknüpfen Sie Sicherheitsartefakte mit Geschäftsprozessen und technischen Spezifikationen.

🔄 Iteration und Feedback-Schleifen

Der ADM ist nicht linear. Er ist zyklisch. Sicherheit muss bei jeder Iteration bewertet werden.

- Phase A Überprüfung:Stimmt die Vision weiterhin mit den Sicherheitszielen überein?

- Phase C/D Überprüfung:Erfüllen die technischen Entwürfe die Sicherheitsanforderungen?

- Phase G Überprüfung:Ist die Umsetzung mit dem Entwurf kompatibel?

🔍 Erfolg messen

Wie erkennen Sie, ob die Sicherheitsintegration funktioniert? Suchen Sie nach Indikatoren für Reife.

- Verringerte Vorfälle:Weniger Sicherheitsvorfälle im Zusammenhang mit Designfehlern.

- Schnellere Compliance:Kürzere Prüfzyklen aufgrund klarer Dokumentation.

- Vertrauen der Stakeholder:Geschäftsleiter vertrauen der Architektur, sensible Daten zu verarbeiten.

- Kosteneffizienz:Niedrigere Kosten im Zusammenhang mit der Behebung von Sicherheitsproblemen nach der Bereitstellung.

🏁 Abschließende Gedanken zur sicheren Architektur

Die Sicherheitsarchitektur innerhalb von TOGAF ist eine Disziplin, die sorgfältige Planung und kontinuierliche Aufmerksamkeit erfordert. Es geht nicht darum, Hindernisse zu schaffen, sondern darum, Vertrauen in die Systemarchitektur einzubauen. Durch die Einbindung von Sicherheit in die ADM-Phasen schaffen Organisationen eine widerstandsfähige Grundlage für ihre digitale Transformation.

Architekten müssen wachsam bleiben. Bedrohungen entwickeln sich weiter, und ebenso muss die Architektur sich weiterentwickeln. Der Rahmen bietet die Struktur, aber die Verpflichtung zur Sicherheit liefert die Stärke. Beginnen Sie mit den Prinzipien, dokumentieren Sie die Anforderungen und steuern Sie die Umsetzung. Dadurch wird sichergestellt, dass Sicherheit in das Gewebe des Unternehmens eingewoben ist, wodurch Geschäftsziele unterstützt und Vermögenswerte geschützt werden.

Denken Sie daran, dass die Architektur ein lebendiges Dokument ist. Wenn das Unternehmen wächst, muss auch die Sicherheitsarchitektur mitwachsen. Regelmäßige Überprüfungen und Aktualisierungen sind unerlässlich. Pflegen Sie das Repository, halten Sie die Standards aktuell und beteiligen Sie die Stakeholder. Durch diesen disziplinierten Ansatz erreicht das Unternehmen eine sichere und nachhaltige Zukunft.