Los marcos de Arquitectura Empresarial (EA) proporcionan el plano maestro para la estructura organizacional y la estrategia de TI. El Marco de Arquitectura del Grupo Abierto (TOGAF) se erige como una norma líder en esta disciplina. Sin embargo, una arquitectura sólida no puede existir sin una base de seguridad sólida. La seguridad no es una característica adicional; es un componente intrínseco del diseño del sistema. Integrar la arquitectura de seguridad dentro del Método de Desarrollo de Arquitectura (ADM) de TOGAF garantiza que la gestión de riesgos, el cumplimiento y la protección de datos se aborden en cada etapa del desarrollo.

Esta guía detalla cómo incorporar consideraciones de seguridad en el ciclo ADM. Exploramos las actividades específicas, los artefactos y las preocupaciones de seguridad relevantes para cada fase. Al seguir este enfoque estructurado, los arquitectos pueden construir sistemas resilientes que resisten amenazas al mismo tiempo que cumplen con los objetivos empresariales.

🏗️ La Fundación: Seguridad y TOGAF

La Arquitectura de Seguridad se centra en el diseño, la implementación y la gestión de controles de seguridad dentro de un entorno de TI. Cuando se alinea con TOGAF, la seguridad pasa de ser una consideración posterior a convertirse en un pilar arquitectónico fundamental. El ciclo ADM es iterativo, lo que permite refinar y actualizar la seguridad a medida que evoluciona la arquitectura.

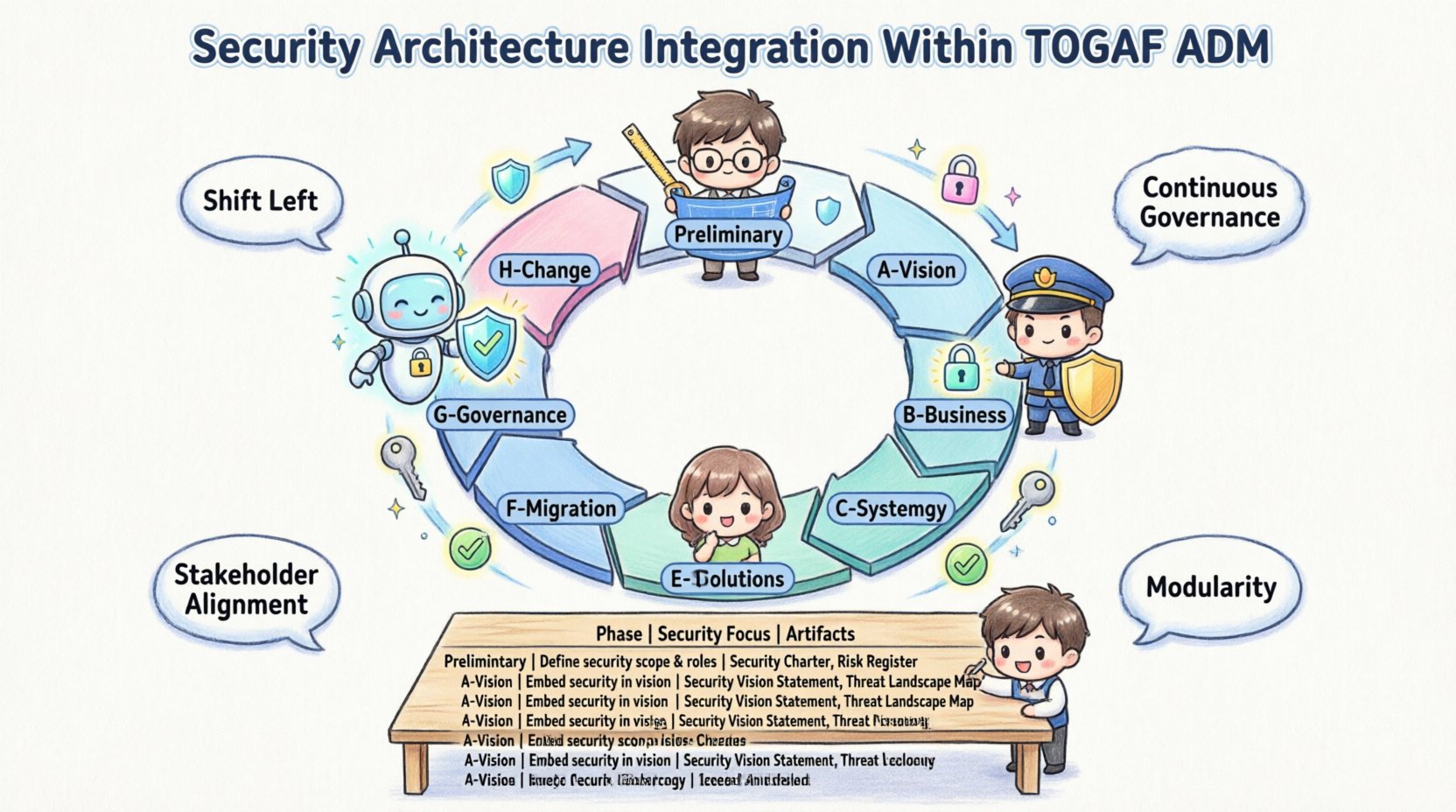

Los principios clave para la integración incluyen:

- Desplazamiento hacia la izquierda:Aborde los requisitos de seguridad durante las fases iniciales de planificación, no durante la implementación.

- Gobernanza Continua:La supervisión de seguridad debe persistir desde la visión hasta el mantenimiento.

- Alineación de los Interesados:Los objetivos de seguridad deben alinearse con los riesgos empresariales y los mandatos de cumplimiento.

- Modularidad:Los controles de seguridad deben ser componentes reutilizables en diferentes dominios.

📋 Fases del ADM de TOGAF y Actividades de Seguridad

El ADM consta de varias fases distintas. Cada fase tiene entregables específicos donde debe abordarse explícitamente la seguridad. A continuación se presenta un desglose de cómo se integra la seguridad en cada paso.

🔹 Fase Preliminar: Definición del Marco

La Fase Preliminar establece las bases para el trabajo de arquitectura empresarial. Define los principios y capacidades necesarias para la organización.

- Principios de Seguridad:Defina principios como “Seguridad por Diseño” o “Acceso con Privilegio Mínimo”. Estos principios guían todas las decisiones posteriores.

- Capacidad de Seguridad:Evalúe el nivel actual de madurez de las prácticas de seguridad. Identifique brechas en habilidades, herramientas y procesos.

- Repositorio de Arquitectura:Asegúrese de que el repositorio almacene los artefactos de seguridad de forma segura y gestione el acceso a ellos.

🔹 Fase A: Visión de la Arquitectura

La Fase A establece el alcance y las limitaciones del proyecto. La seguridad debe formar parte de la visión inicial.

- Factores de Negocio:Identifique los requisitos regulatorios (por ejemplo, GDPR, HIPAA) que determinan las necesidades de seguridad.

- Preocupaciones de los Interesados:Involucre a los interesados en seguridad desde temprano. Sus preocupaciones respecto a la privacidad de datos y el control de acceso deben registrarse.

- Declaración del Trabajo de Arquitectura:Incluya hitos de seguridad y requisitos de gobernanza en el documento de alcance.

🔹 Fase B: Arquitectura Empresarial

La seguridad en la fase de Arquitectura Empresarial se centra en cómo los procesos de seguridad apoyan las funciones empresariales.

- Seguridad de Procesos:Mapa los procesos empresariales para identificar dónde se maneja información sensible.

- Control de Acceso Basado en Roles (RBAC):Defina roles empresariales que requieran permisos de seguridad específicos.

- Evaluación de Riesgos:Realice evaluaciones iniciales de riesgos para comprender las amenazas a las operaciones empresariales.

🔹 Fase C: Arquitecturas de Sistemas de Información

Esta fase cubre la Arquitectura de Datos y la Arquitectura de Aplicaciones. Es a menudo donde se toman las decisiones de seguridad más críticas.

Seguridad de la Arquitectura de Datos

- Clasificación de Datos:Categorice los datos según su sensibilidad (Público, Interno, Confidencial).

- Estándares de Cifrado:Defina los requisitos para datos en reposo y datos en tránsito.

- Privacidad:Asegure que la trazabilidad de datos respalde las regulaciones de privacidad y las solicitudes de derecho al olvido.

Seguridad de la Arquitectura de Aplicaciones

- Autenticación y Autorización:Diseñe el flujo de gestión de identidades entre aplicaciones.

- Validación de Entrada:Asegure que las interfaces de aplicación estén diseñadas para prevenir ataques de inyección.

- Seguridad de API:Defina protocolos para asegurar la comunicación entre servicios.

🔹 Fase D: Arquitectura de Tecnología

La Fase D se centra en la infraestructura de hardware y software necesaria para respaldar las aplicaciones.

- Segmentación de Red:Diseñe zonas de red para aislar sistemas sensibles.

- Fortalecimiento de la infraestructura: Establezca estándares de configuración para servidores y dispositivos de red.

- Protocolos seguros: Exija el uso de protocolos de comunicación seguros (por ejemplo, TLS 1.2+).

- Registro y monitoreo: Planee el registro centralizado para apoyar la detección de incidentes.

🔹 Fase E: Oportunidades y soluciones

Esta fase identifica los bloques de construcción y proyectos necesarios para alcanzar la arquitectura objetivo.

- Bloques de construcción de seguridad: Seleccione componentes de seguridad que se alineen con los estándares definidos.

- Mapa de implementación: Programa las tareas de implementación de seguridad junto con los entregables funcionales.

- Análisis de brechas: Compare el estado de seguridad base con el estado de seguridad objetivo.

🔹 Fase F: Planificación de la migración

La planificación de la migración detalla la transición desde la arquitectura base hasta la arquitectura objetivo.

- Estrategia de migración de seguridad: Defina cómo se desactivarán de forma segura los controles de seguridad heredados.

- Arquitecturas de transición: Asegure que los estados intermedios mantengan la postura de seguridad durante la transición.

- Asignación de recursos: Asigne presupuesto y personal para pruebas y auditorías de seguridad.

🔹 Fase G: Gobernanza de la implementación

La Fase G supervisa la construcción y despliegue reales de la arquitectura.

- Auditoría de cumplimiento: Verifique que la implementación coincida con la arquitectura de seguridad.

- Gestión de cambios: Evalúe los impactos en seguridad de cualquier cambio propuesto durante la implementación.

- Cumplimiento de la arquitectura: Asegure que los desarrolladores cumplan con las normas de codificación segura.

🔹 Fase H: Gestión del Cambio de Arquitectura

Una vez que la arquitectura está en funcionamiento, requiere mantenimiento y evolución.

- Gestión de Vulnerabilidades: Monitorear nuevas amenazas que requieran cambios arquitectónicos.

- Actualizaciones de Seguridad: Planificar actualizaciones periódicas de los controles de seguridad a medida que evolucionan los estándares.

- Bucle de Retroalimentación: Utilizar datos operativos para perfeccionar la arquitectura de seguridad.

📊 Mapa de Actividades de Seguridad a Fases del ADM

Para visualizar la integración, consulte la tabla a continuación. Detalla el enfoque principal de seguridad para cada fase del ADM.

| Fase | Enfoque Principal de Seguridad | Artefactos Clave de Seguridad |

|---|---|---|

| Preliminar | Principios y Capacidad | Principios de Seguridad, Evaluación de Capacidad de Seguridad |

| A | Alcance y Cumplimiento | Visión de la Arquitectura, Registro de Riesgos |

| B | Procesos y Roles | Seguridad de los Procesos Empresariales, Definiciones de Roles |

| C | Datos y Aplicación | Clasificación de Datos, Patrones de Autenticación |

| D | Infraestructura y Red | Segmentación de Red, Estándares de Hardening |

| E | Soluciones y Brechas | Análisis de brechas de seguridad, cartera de soluciones |

| F | Planificación de transición | Plan de migración, cronograma de despliegue de seguridad |

| G | Gobernanza y auditoría | Informes de cumplimiento, revisiones de implementación |

| H | Evolución y mantenimiento | Informes de vulnerabilidades, solicitudes de cambio |

🛡️ Gobernanza y cumplimiento de seguridad

La gobernanza garantiza que la arquitectura de seguridad permanezca efectiva con el tiempo. El Comité de Arquitectura TOGAF suele encargarse de esto, pero un Comité de Arquitectura de Seguridad dedicado puede brindar una supervisión especializada.

Establecimiento de mecanismos de gobernanza

- Comités de revisión: Cree un foro donde se revisen los cambios de seguridad antes de su aprobación.

- Cumplimiento de estándares: Relacione los estándares internos con las regulaciones externas.

- Métricas y KPIs: Defina indicadores clave de desempeño para la postura de seguridad, como el tiempo para aplicar parches o el tiempo de respuesta a incidentes.

Gestión de riesgos

La gestión de riesgos es continua. Implica identificar, evaluar y tratar riesgos a lo largo de todo el ciclo de vida.

- Modelado de amenazas: Utilice modelos de amenazas para predecir vectores de ataque potenciales en el diseño.

- Aceptación de riesgos: Defina quién tiene la autoridad para aceptar el riesgo residual.

- Respuesta a incidentes: Integre los planes de respuesta a incidentes en el diseño de la arquitectura.

⚠️ Desafíos comunes y soluciones

Integrar la seguridad en TOGAF puede presentar obstáculos. Comprender estos problemas comunes ayuda a los arquitectos a navegarlos de forma efectiva.

| Desafío | Impacto | Solución propuesta |

|---|---|---|

| Involucramiento tardío de seguridad | Rehacer costoso y defectos de diseño | Incluya arquitectos de seguridad en la Fase A y B. |

| Sobrecarga de complejidad | Confusión y progreso estancado | Utilice patrones de seguridad simplificados para escenarios comunes. |

| Silos de cumplimiento | Requisitos contradictorios | Consolidar los requisitos de cumplimiento en una base de seguridad única. |

| Sistemas heredados | Incapacidad para aplicar controles modernos | Implementar controles compensatorios e aislamiento de red. |

| Falta de métricas | Incapacidad para demostrar valor | Defina métricas de seguridad claras vinculadas al valor empresarial. |

🚀 Mejores prácticas para la integración de seguridad

Para garantizar una integración exitosa de la seguridad dentro del TOGAF ADM, adopte estas prácticas.

- Defina una declaración de arquitectura de seguridad:Cree un documento que describa la estrategia y las normas de seguridad para la empresa.

- Automatice allí donde sea posible:Utilice herramientas automatizadas para verificar el cumplimiento y escanear vulnerabilidades dentro del repositorio de arquitectura.

- Capacite al equipo:Asegúrese de que todos los arquitectos comprendan los principios de seguridad y cómo aplicarlos.

- Itere con frecuencia:La seguridad no es una actividad única. Revisite la arquitectura con regularidad para adaptarse a nuevas amenazas.

- Documente las decisiones:Registre la justificación detrás de las decisiones de seguridad en el Repositorio de Arquitectura para futuras referencias.

🔗 El papel del repositorio de seguridad

El Almacén de Arquitectura TOGAF es un almacén central para todos los artefactos de arquitectura. Una sección dedicada al Almacén de Seguridad es vital.

- Control de acceso:Asegúrese de que solo el personal autorizado pueda ver documentos de seguridad sensibles.

- Gestión de versiones:Mantenga el historial de versiones para las políticas y estándares de seguridad.

- Enlace:Enlace de los artefactos de seguridad con los procesos empresariales y las especificaciones técnicas.

🔄 Iteración y bucles de retroalimentación

El ADM no es lineal. Es cíclico. La seguridad debe evaluarse en cada iteración.

- Revisión de la Fase A:¿La visión aún alinea con los objetivos de seguridad?

- Revisión de la Fase C/D:¿Las especificaciones técnicas cumplen con los requisitos de seguridad?

- Revisión de la Fase G:¿La implementación cumple con el diseño?

🔍 Medición del éxito

¿Cómo sabe si la integración de seguridad está funcionando? Busque indicadores de madurez.

- Incidentes reducidos:Menos violaciones de seguridad relacionadas con defectos de diseño.

- Cumplimiento más rápido:Ciclos de auditoría más rápidos debido a una documentación clara.

- Confianza de los interesados:Los líderes empresariales confían en la arquitectura para manejar datos sensibles.

- Eficiencia de costos:Costos más bajos asociados con la corrección de problemas de seguridad tras el despliegue.

🏁 Reflexiones finales sobre la arquitectura segura

La arquitectura de seguridad dentro de TOGAF es una disciplina que requiere planificación cuidadosa y atención continua. No se trata de añadir barreras; se trata de construir confianza en el diseño del sistema. Al integrar la seguridad en las fases del ADM, las organizaciones crean una base resistente para su transformación digital.

Los arquitectos deben permanecer vigilantes. Las amenazas evolucionan, y así debe hacerlo la arquitectura. El marco proporciona la estructura, pero el compromiso con la seguridad proporciona la fuerza. Comience con los principios, documente los requisitos y gobierne la implementación. Esto garantiza que la seguridad se entrelace en la estructura de la empresa, apoyando los objetivos empresariales mientras protege los activos.

Recuerde que la arquitectura es un documento vivo. A medida que la organización crece, la arquitectura de seguridad debe crecer con ella. Las revisiones y actualizaciones regulares son esenciales. Mantenga el almacén actualizado, mantenga los estándares vigentes y comprometa a los interesados. Mediante este enfoque disciplinado, la empresa logra un futuro seguro y sostenible.