Les cadres d’architecture d’entreprise (EA) fournissent le plan directeur pour la structure organisationnelle et la stratégie informatique. Le cadre d’architecture The Open Group (TOGAF) est une norme de référence dans ce domaine. Toutefois, une architecture solide ne peut exister sans une fondation de sécurité solide. La sécurité n’est pas une fonctionnalité ajoutée à posteriori ; elle est une composante intrinsèque de la conception du système. Intégrer l’architecture de sécurité dans la méthode de développement d’architecture TOGAF (ADM) garantit que la gestion des risques, la conformité et la protection des données sont traitées à chaque étape du développement.

Ce guide détaille la manière d’intégrer les considérations de sécurité dans le cycle ADM. Nous examinons les activités spécifiques, les artefacts et les préoccupations de sécurité pertinentes pour chaque phase. En suivant cette approche structurée, les architectes peuvent concevoir des systèmes résilients capables de résister aux menaces tout en répondant aux objectifs métiers.

🏗️ La fondation : sécurité et TOGAF

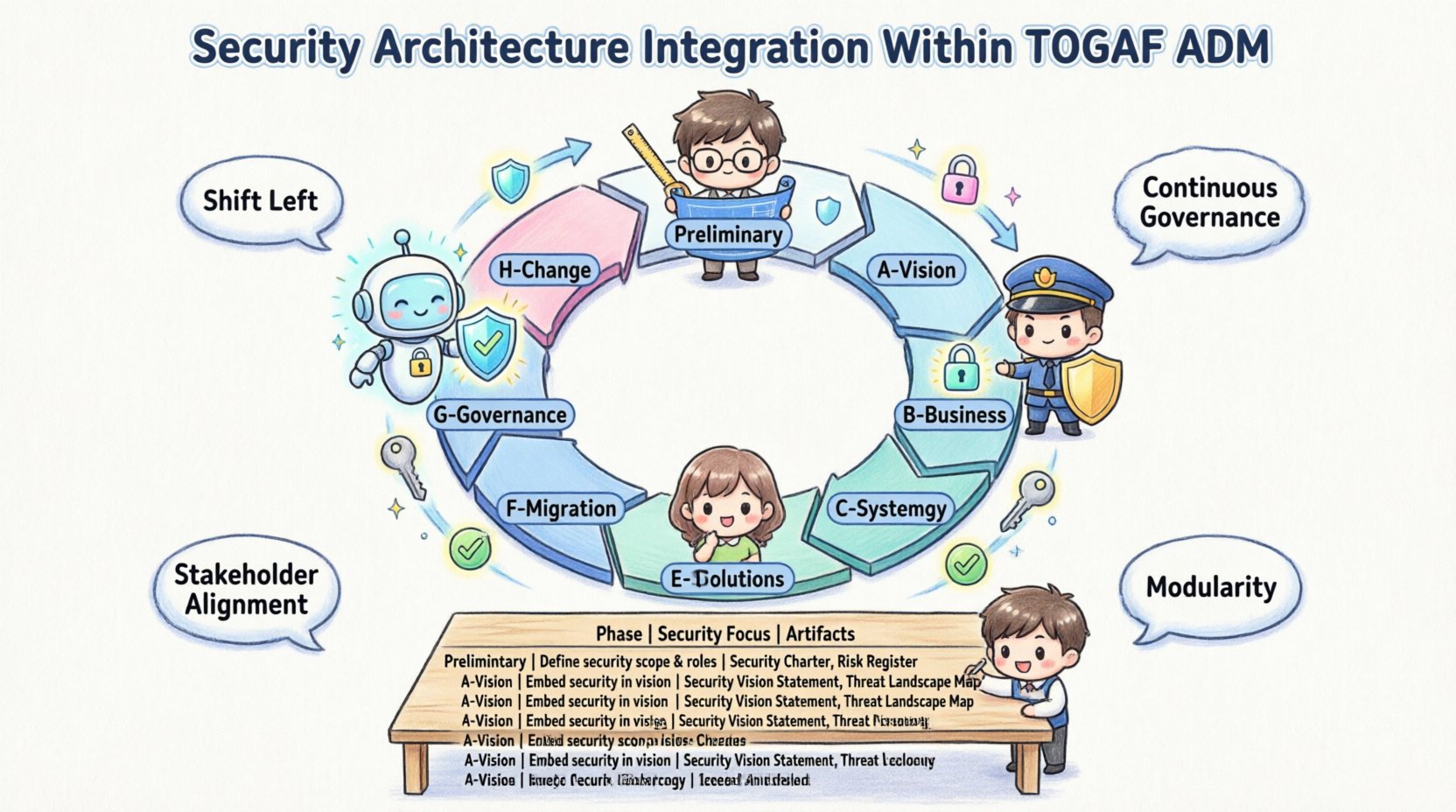

L’architecture de sécurité se concentre sur la conception, la mise en œuvre et la gestion des contrôles de sécurité au sein d’un environnement informatique. Lorsqu’elle est alignée sur TOGAF, la sécurité passe d’une préoccupation secondaire à un pilier fondamental de l’architecture. Le cycle ADM est itératif, permettant de perfectionner et de mettre à jour la sécurité au fur et à mesure de l’évolution de l’architecture.

Les principes clés d’intégration incluent :

- Décalage vers la gauche :Traiter les exigences de sécurité durant les phases initiales de planification, et non durant la mise en œuvre.

- Gouvernance continue :La surveillance de la sécurité doit être maintenue du visionnement à la maintenance.

- Alignement des parties prenantes :Les objectifs de sécurité doivent être alignés sur les risques métiers et les exigences de conformité.

- Modularité :Les contrôles de sécurité doivent être des composants réutilisables dans différents domaines.

📋 Phases du cadre TOGAF ADM et activités de sécurité

Le cadre ADM se compose de plusieurs phases distinctes. Chaque phase comporte des livrables spécifiques où la sécurité doit être explicitement traitée. Ci-dessous se trouve une analyse détaillée de la manière dont la sécurité s’intègre à chaque étape.

🔹 Phase préliminaire : Définition du cadre

La phase préliminaire fixe les bases du travail d’architecture d’entreprise. Elle définit les principes et les capacités nécessaires à l’organisation.

- Principes de sécurité :Définir des principes tels que « sécurité par conception » ou « accès au minimum nécessaire ». Ces principes guident toutes les décisions ultérieures.

- Capacité de sécurité :Évaluer le niveau actuel de maturité des pratiques de sécurité. Identifier les lacunes en matière de compétences, d’outils et de processus.

- Référentiel d’architecture :Veiller à ce que le référentiel stocke les artefacts de sécurité de manière sécurisée et gère leur accès.

🔹 Phase A : Vision d’architecture

La phase A établit le périmètre et les contraintes du projet. La sécurité doit faire partie de la vision initiale.

- Motivations métiers :Identifier les exigences réglementaires (par exemple, RGPD, HIPAA) qui définissent les besoins en sécurité.

- Préoccupations des parties prenantes :Impliquer les parties prenantes de sécurité dès le début. Leurs préoccupations concernant la confidentialité des données et le contrôle d’accès doivent être enregistrées.

- Déclaration du travail d’architecture :Inclure les jalons de sécurité et les exigences de gouvernance dans le document de portée.

🔹 Phase B : Architecture des affaires

La sécurité dans la phase d’architecture des affaires se concentre sur la manière dont les processus de sécurité soutiennent les fonctions commerciales.

- Sécurité des processus :Cartographier les processus métiers pour identifier où les données sensibles sont traitées.

- Contrôle d’accès basé sur les rôles (RBAC) :Définir les rôles métiers qui nécessitent des autorisations de sécurité spécifiques.

- Évaluation des risques :Mener des évaluations initiales des risques pour comprendre les menaces pesant sur les opérations commerciales.

🔹 Phase C : Architectures des systèmes d’information

Cette phase couvre l’architecture des données et l’architecture des applications. C’est souvent là que les décisions de sécurité les plus critiques sont prises.

Sécurité de l’architecture des données

- Classification des données :Catégoriser les données en fonction de leur sensibilité (Public, Interne, Confidentiel).

- Normes de chiffrement :Définir les exigences pour les données au repos et les données en transit.

- Confidentialité :S’assurer que la traçabilité des données soutient les réglementations en matière de confidentialité et les demandes de droit à l’oubli.

Sécurité de l’architecture des applications

- Authentification et autorisation :Concevoir le flux de gestion des identités à travers les applications.

- Validation des entrées :S’assurer que les interfaces d’application sont conçues pour prévenir les attaques par injection.

- Sécurité des API :Définir des protocoles pour sécuriser la communication entre services.

🔹 Phase D : Architecture technologique

La phase D se concentre sur l’infrastructure matérielle et logicielle nécessaire pour soutenir les applications.

- Segmentation du réseau :Concevoir des zones réseau pour isoler les systèmes sensibles.

- Renforcement de l’infrastructure : Définir des normes de configuration pour les serveurs et les dispositifs réseau.

- Protocoles sécurisés : Exiger l’utilisation de protocoles de communication sécurisés (par exemple, TLS 1.2+).

- Journalisation et surveillance : Prévoir une journalisation centralisée pour soutenir la détection des incidents.

🔹 Phase E : Opportunités et solutions

Cette phase identifie les éléments constitutifs et les projets nécessaires pour atteindre l’architecture cible.

- Éléments constitutifs de sécurité : Sélectionner les composants de sécurité qui s’alignent sur les normes définies.

- Feuille de route de mise en œuvre : Planifier les tâches de mise en œuvre de la sécurité en parallèle des livrables fonctionnels.

- Analyse des écarts : Comparer l’état de sécurité de base avec l’état de sécurité cible.

🔹 Phase F : Planification de la migration

La planification de la migration détaille la transition de l’architecture de base à l’architecture cible.

- Stratégie de migration de sécurité : Définir comment les contrôles de sécurité hérités seront mis hors service de manière sécurisée.

- Architectures de transition : S’assurer que les états intermédiaires maintiennent un niveau de sécurité pendant la transition.

- Affectation des ressources : Affecter un budget et du personnel pour les tests de sécurité et les audits.

🔹 Phase G : Gouvernance de la mise en œuvre

La phase G supervise la construction réelle et le déploiement de l’architecture.

- Audit de conformité : Vérifier que la mise en œuvre correspond à l’architecture de sécurité.

- Gestion des changements : Évaluer les impacts sur la sécurité de tout changement proposé pendant la mise en œuvre.

- Conformité à l’architecture : S’assurer que les développeurs respectent les normes de codage sécurisé.

🔹 Phase H : Gestion des changements d’architecture

Une fois l’architecture en production, elle nécessite une maintenance et une évolution.

- Gestion des vulnérabilités : Surveiller les nouvelles menaces qui nécessitent des modifications architecturales.

- Mises à jour de sécurité : Prévoir des mises à jour périodiques des contrôles de sécurité au fur et à mesure de l’évolution des normes.

- Boucle de retour : Utiliser les données opérationnelles pour affiner l’architecture de sécurité.

📊 Cartographie des activités de sécurité sur les phases du cadre ADM

Pour visualiser l’intégration, reportez-vous au tableau ci-dessous. Il décrit les principaux axes de sécurité pour chaque phase du cadre ADM.

| Phase | Focus principal de sécurité | Artéfacts clés de sécurité |

|---|---|---|

| Préliminaire | Principes et capacité | Principes de sécurité, Évaluation de la capacité de sécurité |

| A | Portée et conformité | Vision architecturale, Registre des risques |

| B | Processus et rôles | Sécurité des processus métiers, Définitions de rôles |

| C | Données et application | Classification des données, Modèles d’authentification |

| D | Infrastructure et réseau | Segmentation du réseau, Normes de durcissement |

| E | Solutions et écarts | Analyse des écarts de sécurité, portefeuille de solutions |

| F | Planification de la transition | Plan de migration, calendrier de déploiement de la sécurité |

| G | Gouvernance et audit | Rapports de conformité, revues de mise en œuvre |

| H | Évolution et maintenance | Rapports de vulnérabilités, demandes de modification |

🛡️ Gouvernance et conformité de la sécurité

La gouvernance assure que l’architecture de sécurité reste efficace au fil du temps. Le comité d’architecture TOGAF s’occupe souvent de cela, mais un comité dédié à l’architecture de sécurité peut assurer une surveillance spécialisée.

Mise en place des mécanismes de gouvernance

- Comités de revue :Créer un forum où les modifications de sécurité sont examinées avant approbation.

- Conformité aux normes :Mapper les normes internes aux réglementations externes.

- Indicateurs et KPI :Définir des indicateurs clés de performance pour le niveau de sécurité, tels que le temps de correction des correctifs ou le délai de réponse aux incidents.

Gestion des risques

La gestion des risques est continue. Elle consiste à identifier, évaluer et traiter les risques tout au long du cycle de vie.

- Modélisation des menaces :Utiliser des modèles de menaces pour prédire les vecteurs d’attaque potentiels dans la conception.

- Acceptation des risques :Définir qui a l’autorité pour accepter les risques résiduels.

- Réponse aux incidents :Intégrer les plans de réponse aux incidents dans la conception de l’architecture.

⚠️ Défis courants et solutions

Intégrer la sécurité dans TOGAF peut présenter des obstacles. Comprendre ces problèmes courants aide les architectes à les surmonter efficacement.

| Défi | Impact | Solution proposée |

|---|---|---|

| Implication tardive de la sécurité | Rework coûteux et défauts de conception | Intégrez les architectes de sécurité à la phase A et B. |

| Surcharge de complexité | Confusion et progression bloquée | Utilisez des modèles de sécurité simplifiés pour les scénarios courants. |

| Silos de conformité | Exigences contradictoires | Consolidez les exigences de conformité dans une base de sécurité unique. |

| Systèmes hérités | Incapacité à appliquer des contrôles modernes | Mettez en œuvre des contrôles compensatoires et une isolation du réseau. |

| Manque de métriques | Incapacité à prouver la valeur | Définissez des métriques de sécurité claires liées à la valeur métier. |

🚀 Meilleures pratiques pour l’intégration de la sécurité

Pour assurer une intégration réussie de la sécurité dans le cadre TOGAF ADM, adoptez ces pratiques.

- Définissez une déclaration d’architecture de sécurité :Créez un document qui décrit la stratégie et les normes de sécurité pour l’entreprise.

- Automatisez autant que possible :Utilisez des outils automatisés pour la vérification de conformité et le balayage des vulnérabilités au sein du référentiel d’architecture.

- Formez l’équipe :Assurez-vous que tous les architectes comprennent les principes de sécurité et la manière de les appliquer.

- Itérez fréquemment :La sécurité n’est pas une activité ponctuelle. Revisitez régulièrement l’architecture pour vous adapter aux nouvelles menaces.

- Documentez les décisions :Enregistrez la justification des choix de sécurité dans le référentiel d’architecture pour référence future.

🔗 Le rôle du référentiel de sécurité

Le référentiel d’architecture TOGAF est un entrepôt central pour tous les artefacts d’architecture. Une section dédiée au référentiel de sécurité est essentielle.

- Contrôle d’accès :Assurez-vous que seuls le personnel autorisé peut consulter les documents de sécurité sensibles.

- Gestion des versions :Maintenez un historique des versions des politiques et normes de sécurité.

- Liens :Liez les artefacts de sécurité aux processus métiers et aux spécifications techniques.

🔄 Itération et boucles de retour

Le cycle de développement d’architecture (ADM) n’est pas linéaire. Il est cyclique. La sécurité doit être évaluée à chaque itération.

- Revue de la phase A :La vision est-elle toujours en accord avec les objectifs de sécurité ?

- Revue des phases C/D :Les conceptions techniques répondent-elles aux exigences de sécurité ?

- Revue de la phase G :L’implémentation est-elle conforme au design ?

🔍 Mesure du succès

Comment savoir si l’intégration de la sécurité fonctionne ? Recherchez des indicateurs de maturité.

- Incidents réduits :Moins de violations de sécurité liées à des défauts de conception.

- Conformité plus rapide :Cycles d’audit plus rapides grâce à une documentation claire.

- Confiance des parties prenantes :Les dirigeants d’entreprise font confiance à l’architecture pour gérer les données sensibles.

- Efficacité coûts :Coûts réduits liés à la correction des problèmes de sécurité après déploiement.

🏁 Réflexions finales sur l’architecture sécurisée

L’architecture de sécurité au sein de TOGAF est une discipline qui exige une planification soigneuse et une attention continue. Ce n’est pas une question d’ajouter des barrières ; c’est une question de construire la confiance dans la conception du système. En intégrant la sécurité aux phases du cycle de développement d’architecture (ADM), les organisations créent une base résiliente pour leur transformation numérique.

Les architectes doivent rester vigilants. Les menaces évoluent, et l’architecture doit évoluer avec elles. Le cadre fournit la structure, mais l’engagement envers la sécurité fournit la force. Commencez par les principes, documentez les exigences et gouvernez l’implémentation. Cela garantit que la sécurité est intégrée au tissu même de l’entreprise, soutenant les objectifs métiers tout en protégeant les actifs.

Souvenez-vous qu’une architecture est un document vivant. Au fur et à mesure que l’organisation grandit, l’architecture de sécurité doit grandir avec elle. Les revues et mises à jour régulières sont essentielles. Maintenez le référentiel à jour, gardez les normes à jour et impliquez les parties prenantes. Grâce à cette approche disciplinée, l’entreprise atteint un avenir sécurisé et durable.