エンタープライズアーキテクチャ(EA)フレームワークは、組織構造およびIT戦略のためのブループリントを提供する。オープングループアーキテクチャフレームワーク(TOGAF)は、この分野におけるリーディングスタンダードである。しかし、堅固なアーキテクチャは、強固なセキュリティ基盤がなければ成立しない。セキュリティは後から取り付ける機能ではなく、システム設計の内在的な構成要素である。TOGAFアーキテクチャ開発手法(ADM)内にセキュリティアーキテクチャを統合することで、リスク管理、コンプライアンス、データ保護が開発のすべての段階で適切に扱われるよう保証される。

本ガイドは、セキュリティに関する考慮事項をADMサイクルに組み込む方法を詳述する。各フェーズに特有の活動、アーティファクト、およびセキュリティ上の懸念事項について検討する。この構造化されたアプローチに従うことで、アーキテクトは脅威に耐えうる強靭なシステムを構築でき、同時にビジネス目標を達成できる。

🏗️ 基盤:セキュリティとTOGAF

セキュリティアーキテクチャは、IT環境内におけるセキュリティコントロールの設計、実装、管理に注力する。TOGAFと整合させることで、セキュリティは後回しの考慮事項から、アーキテクチャの核となる柱へと変化する。ADMサイクルは反復的であるため、アーキテクチャの進化に伴い、セキュリティを継続的に洗練・更新できる。

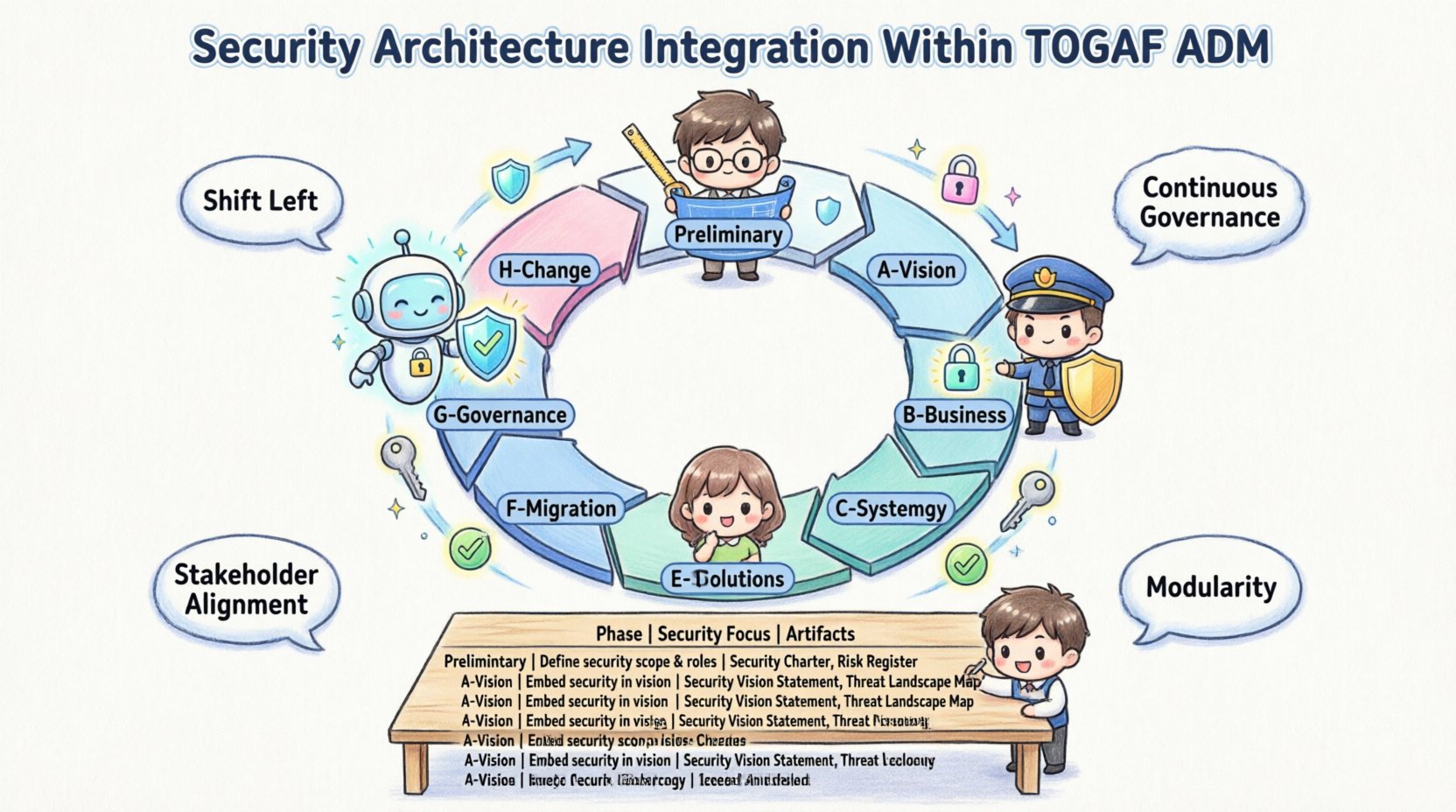

統合のための主要な原則には以下が含まれる:

- シフト・レフト:実装段階ではなく、初期の計画段階でセキュリティ要件に対処する。

- 継続的ガバナンス:セキュリティの監視は、ビジョンから保守まで一貫して継続されるべきである。

- ステークホルダーの整合:セキュリティ目標は、ビジネスリスクおよびコンプライアンス要件と整合している必要がある。

- モジュール性:セキュリティコントロールは、異なる領域間で再利用可能なコンポーネントであるべきである。

📋 TOGAF ADMフェーズとセキュリティ活動

ADMは、いくつかの明確なフェーズから構成される。各フェーズには、セキュリティを明示的に扱わなければならない特定の納品物がある。以下に、セキュリティが各ステップにどのように統合されるかを説明する。

🔹 初期フェーズ:フレームワークの定義

初期フェーズは、エンタープライズアーキテクチャ作業の土台を整える。組織に必要な原則と能力を定義する。

- セキュリティ原則:「デザイン段階でのセキュリティ」や「最小権限アクセス」などの原則を定義する。これらの原則が、その後のすべての意思決定を導く。

- セキュリティ能力:セキュリティ実践の現在の成熟度を評価する。スキル、ツール、プロセスにおけるギャップを特定する。

- アーキテクチャリポジトリ:リポジトリがセキュリティアーティファクトを安全に保管し、アクセスを適切に管理していることを確認する。

🔹 フェーズA:アーキテクチャビジョン

フェーズAでは、プロジェクトの範囲と制約を設定する。セキュリティは初期ビジョンの一部でなければならない。

- ビジネス要因:セキュリティ要件を規定する規制要件(例:GDPR、HIPAA)を特定する。

- ステークホルダーの懸念:早期にセキュリティ関係者と連携する。データプライバシーやアクセス制御に関する彼らの懸念は、記録されなければならない。

- アーキテクチャ作業の説明:範囲文書にセキュリティのマイルストーンおよびガバナンス要件を含める。

🔹 フェーズB:ビジネスアーキテクチャ

ビジネスアーキテクチャフェーズにおけるセキュリティは、セキュリティプロセスがビジネス機能をどのように支援するかに注目する。

- プロセスセキュリティ:ビジネスプロセスをマッピングして、機密データが処理される場所を特定する。

- ロールベースアクセス制御(RBAC):特定のセキュリティ権限を必要とするビジネスロールを定義する。

- リスク評価:ビジネス運用に対する脅威を理解するために、初期のリスク評価を実施する。

🔹 フェーズC:情報システムアーキテクチャ

このフェーズではデータアーキテクチャとアプリケーションアーキテクチャをカバーする。ここでは、最も重要なセキュリティ意思決定が行われることが多い。

データアーキテクチャのセキュリティ

- データ分類:機密性に基づいてデータを分類する(公開、社内、機密)。

- 暗号化基準:静止状態のデータおよび送信中のデータに対する要件を定義する。

- プライバシー:データの履歴がプライバシー規制および消去請求権をサポートするようにする。

アプリケーションアーキテクチャのセキュリティ

- 認証および承認:アプリケーション間のアイデンティティ管理フローを設計する。

- 入力検証:アプリケーションインターフェースがインジェクション攻撃を防止するように設計されていることを確認する。

- APIセキュリティ:サービス間通信を保護するためのプロトコルを定義する。

🔹 フェーズD:テクノロジー・アーキテクチャ

フェーズDは、アプリケーションをサポートするために必要なハードウェアおよびソフトウェアインフラストラクチャに注目する。

- ネットワークセグメンテーション:機密システムを隔離するために、ネットワークゾーンを設計する。

- インフラストラクチャの強化: サーバーおよびネットワークデバイスの構成基準を指定する。

- セキュアなプロトコル: セキュアな通信プロトコル(例:TLS 1.2以上)の使用を義務付ける。

- ログ記録および監視: インシデント検出を支援するための集中型ログ記録を計画する。

🔹 フェーズ E:機会と解決策

このフェーズでは、目標アーキテクチャを達成するために必要な構成要素およびプロジェクトを特定する。

- セキュリティの構成要素: 定義された基準と整合するセキュリティコンポーネントを選択する。

- 実装ロードマップ: 機能的成果物と並行して、セキュリティ実装タスクをスケジュールする。

- ギャップ分析: ベースラインのセキュリティ状態と目標セキュリティ状態を比較する。

🔹 フェーズ F:移行計画

移行計画は、ベースラインから目標アーキテクチャへの移行を詳細に説明する。

- セキュリティ移行戦略: 旧来のセキュリティ制御を安全に廃止する方法を定義する。

- 移行アーキテクチャ: 移行中に中間状態がセキュリティポジションを維持することを確保する。

- リソース配分: セキュリティテストおよび監査に必要な予算と人員を割り当てる。

🔹 フェーズ G:実装ガバナンス

フェーズ G は、アーキテクチャの実際の構築および展開を監視する。

- コンプライアンス監査: 実装がセキュリティアーキテクチャと一致していることを確認する。

- 変更管理: 実装中に提案された変更のセキュリティへの影響を評価する。

- アーキテクチャのコンプライアンス: 開発者がセキュリティコーディング基準に従うことを確保する。

🔹 フェーズ H:アーキテクチャ変更管理

アーキテクチャが稼働し始めると、保守と進化が求められる。

- 脆弱性管理:アーキテクチャの変更を要する新たな脅威を監視する。

- セキュリティ更新:標準が進化するに伴い、セキュリティ制御の定期的な更新を計画する。

- フィードバックループ:運用データを活用してセキュリティアーキテクチャを最適化する。

📊 セキュリティ活動をADMフェーズにマッピングする

統合を可視化するには、以下の表を参照してください。この表はADMの各フェーズにおける主なセキュリティの焦点を示しています。

| フェーズ | 主なセキュリティの焦点 | 主要なセキュリティアーティファクト |

|---|---|---|

| 準備段階 | 原則と能力 | セキュリティ原則、セキュリティ能力評価 |

| A | 範囲とコンプライアンス | アーキテクチャビジョン、リスク登録 |

| B | プロセスと役割 | ビジネスプロセスのセキュリティ、役割定義 |

| C | データとアプリケーション | データ分類、認証パターン |

| D | インフラストラクチャとネットワーク | ネットワークセグメンテーション、ハードニング基準 |

| E | ソリューションとギャップ | セキュリティギャップ分析、ソリューションポータフォリオ |

| F | 移行計画 | 移行計画、セキュリティ展開スケジュール |

| G | ガバナンスと監査 | コンプライアンス報告書、実施レビュー |

| H | 進化と保守 | 脆弱性報告書、変更依頼 |

🛡️ セキュリティガバナンスとコンプライアンス

ガバナンスは、セキュリティアーキテクチャが時間の経過とともに効果を維持することを保証します。TOGAFアーキテクチャボードが通常この役割を担いますが、専任のセキュリティアーキテクチャボードが専門的な監視を提供することができます。

ガバナンスメカニズムの構築

- レビュー委員会:セキュリティ変更が承認前にレビューされるためのフォーラムを構築する。

- 標準準拠:内部基準を外部規制にマッピングする。

- メトリクスとKPI:パッチ適用時間やインシデント対応時間など、セキュリティポジションのための重要なパフォーマンス指標を定義する。

リスク管理

リスク管理は継続的です。ライフサイクル全体にわたり、リスクの特定、評価、対処を含みます。

- 脅威モデリング:設計段階での潜在的な攻撃経路を予測するために、脅威モデルを使用する。

- リスク受容:残余リスクを受け入れる権限を持つ人物を定義する。

- インシデント対応:インシデント対応計画をアーキテクチャ設計に統合する。

⚠️ 一般的な課題と解決策

TOGAFにセキュリティを統合することは障害を伴うことがあります。これらの一般的な問題を理解することで、アーキテクトは効果的に対処できます。

| 課題 | 影響 | 提案された解決策 |

|---|---|---|

| セキュリティの遅れた関与 | 高コストな再作業と設計上の欠陥 | セキュリティアーキテクトをフェーズAおよびBに参加させる。 |

| 複雑さの過剰 | 混乱と進捗の停滞 | 一般的なシナリオに対して、簡略化されたセキュリティパターンを使用する。 |

| コンプライアンスの島状化 | 矛盾する要件 | コンプライアンス要件を統合し、単一のセキュリティベースラインにする。 |

| レガシーシステム | 現代的な制御を適用できないこと | 補償制御とネットワーク分離を実装する。 |

| メトリクスの欠如 | 価値を証明できないこと | ビジネス価値と結びついた明確なセキュリティメトリクスを定義する。 |

🚀 セキュリティ統合のベストプラクティス

TOGAF ADM内でのセキュリティの成功した統合を確保するため、これらの実践を採用する。

- セキュリティアーキテクチャステートメントを定義する:企業のセキュリティ戦略と基準を明確にする文書を作成する。

- 可能な限り自動化する:アーキテクチャリポジトリ内で、コンプライアンスチェックおよび脆弱性スキャンに自動化ツールを使用する。

- チームの教育を行う:すべてのアーキテクトがセキュリティの原則とその適用方法を理解していることを確認する。

- 頻繁に繰り返す:セキュリティは一度きりの活動ではない。新しい脅威に適応するために、アーキテクチャを定期的に見直す。

- 意思決定を文書化する:将来の参照のために、セキュリティ選定の根拠をアーキテクチャリポジトリに記録する。

🔗 セキュリティリポジトリの役割

TOGAFアーキテクチャリポジトリは、すべてのアーキテクチャアーティファクトを一元管理する場所です。専用のセキュリティリポジトリセクションは不可欠です。

- アクセス制御:機密なセキュリティ文書を閲覧できるのは、承認された人員に限ることを確保する。

- バージョン管理:セキュリティポリシーおよび基準のバージョン履歴を維持する。

- リンク性:セキュリティアーティファクトをビジネスプロセスおよび技術仕様とリンクする。

🔄 ループによる反復とフィードバック

ADMは線形ではない。循環的である。セキュリティはすべての反復段階で評価されなければならない。

- フェーズAのレビュー:ビジョンは依然としてセキュリティ目標と整合しているか?

- フェーズC/Dのレビュー:技術設計はセキュリティ要件を満たしているか?

- フェーズGのレビュー:実装は設計と整合しているか?

🔍 成功の測定

セキュリティ統合が機能しているかどうかはどうやって知るか?成熟度の指標を探すこと。

- インシデントの削減:設計上の欠陥に起因するセキュリティ侵害が減少している。

- 迅速なコンプライアンス:明確な文書化により、監査サイクルが短縮されている。

- ステークホルダーの信頼:ビジネスリーダーは、アーキテクチャが機密データを適切に扱えると信頼している。

- コスト効率:展開後のセキュリティ問題の修正に関連するコストが低下している。

🏁 セキュアアーキテクチャに関する最終的な考察

TOGAFにおけるセキュリティアーキテクチャは、慎重な計画と継続的な注視を要する分野である。障壁を設けることではない。システム設計に信頼を組み込むことである。ADMフェーズにセキュリティを組み込むことで、組織はデジタルトランスフォーメーションのための耐性ある基盤を築くことができる。

アーキテクトは常に警戒を怠ってはならない。脅威は進化し、アーキテクチャもそれに応じて進化しなければならない。フレームワークは構造を提供するが、セキュリティへのコミットメントが強さを生み出す。原則から始め、要件を文書化し、実装を統制する。これにより、セキュリティが企業の基盤に織り込まれ、ビジネス目標を支援しながら資産を保護することができる。

アーキテクチャは動的な文書であることを忘れてはならない。組織が成長するにつれて、セキュリティアーキテクチャもそれに応じて成長しなければならない。定期的なレビューと更新は不可欠である。リポジトリを維持し、基準を最新の状態に保ち、ステークホルダーと連携する。この規律あるアプローチを通じて、企業は安全で持続可能な未来を実現する。