Ramy architektury przedsiębiorstwa (EA) zapewniają szablon struktury organizacyjnej i strategii IT. Ramy architektoniczne The Open Group (TOGAF) stanowią wiodący standard w tej dziedzinie. Jednak solidna architektura nie może istnieć bez mocnej podstawy bezpieczeństwa. Bezpieczeństwo nie jest dodatkową funkcją; jest nieodłącznym elementem projektu systemu. Integracja architektury bezpieczeństwa w Metodzie Rozwoju Architektury TOGAF (ADM) zapewnia, że zarządzanie ryzykiem, zgodność z przepisami i ochrona danych są rozpatrywane na każdym etapie rozwoju.

Ten przewodnik szczegółowo wyjaśnia, jak zintegrować rozważania dotyczące bezpieczeństwa w cyklu ADM. Przeglądamy konkretne działania, artefakty oraz zagadnienia bezpieczeństwa istotne dla każdego etapu. Przestrzegając tego zorganizowanego podejścia, architekci mogą tworzyć odporne systemy, które wytrzymują zagrożenia, jednocześnie spełniając cele biznesowe.

🏗️ Podstawa: bezpieczeństwo i TOGAF

Architektura bezpieczeństwa skupia się na projektowaniu, wdrażaniu i zarządzaniu środkami bezpieczeństwa w środowisku IT. Gdy jest skoordynowana z TOGAF, bezpieczeństwo przestaje być myślą wtórną i staje się kluczowym elementem architektury. Cykl ADM jest iteracyjny, co pozwala na doskonalenie i aktualizację bezpieczeństwa wraz z rozwojem architektury.

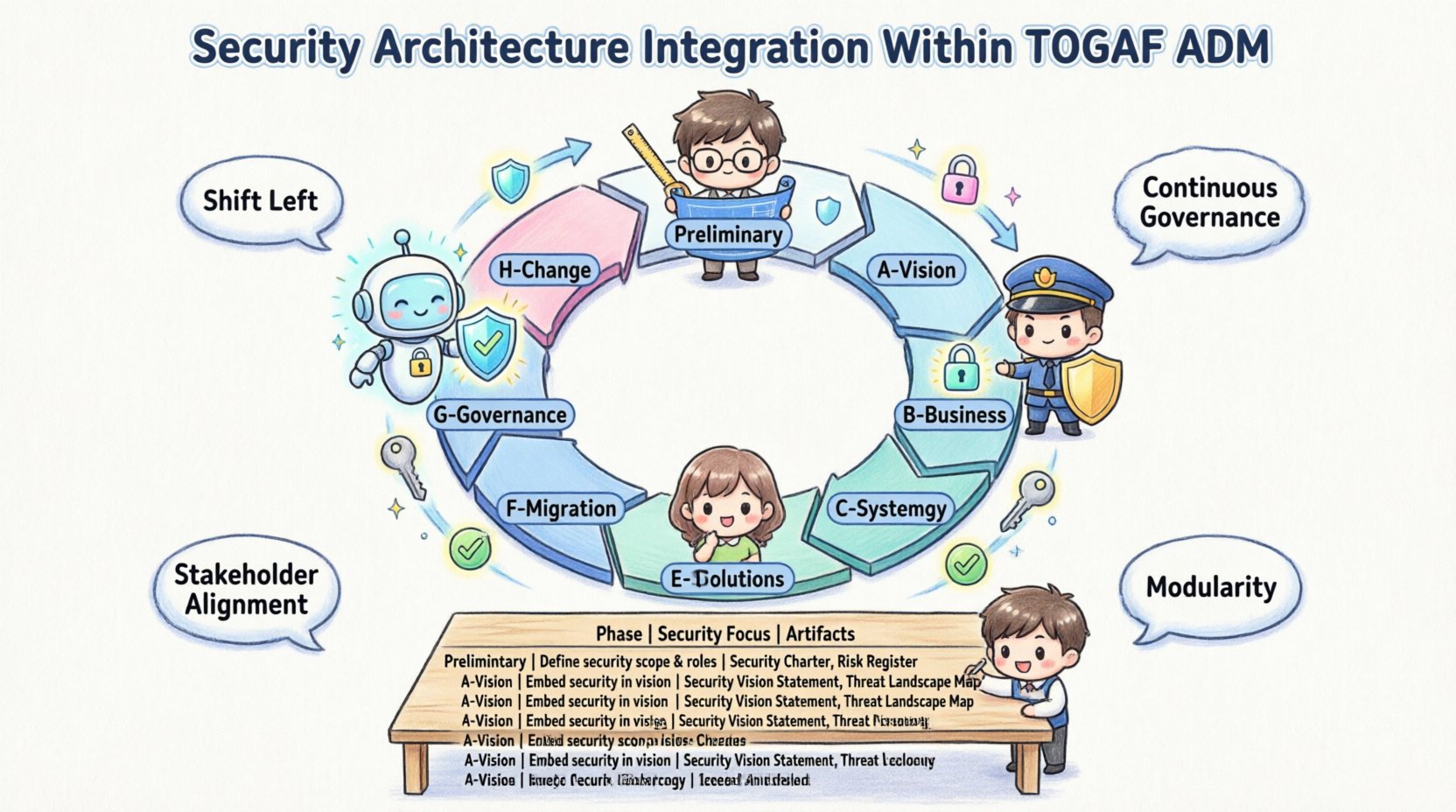

Kluczowe zasady integracji obejmują:

- Przesunięcie w lewo:Rozwiązywanie wymagań dotyczących bezpieczeństwa w początkowych fazach planowania, a nie w trakcie wdrażania.

- Nieprzerwana kontrola:Kontrola bezpieczeństwa musi być ciągła od wizji po utrzymanie.

- Zgodność z zainteresowanymi stronami:Cele bezpieczeństwa muszą być zgodne z ryzykami biznesowymi i wymogami zgodności.

- Modułowość:Środki bezpieczeństwa powinny być komponentami używanymi ponownie w różnych dziedzinach.

📋 Fazy ADM TOGAF i działania związane z bezpieczeństwem

ADM składa się z kilku różnych faz. Każda faza ma określone wyniki, w których bezpieczeństwo musi być jawnie rozpatrywane. Poniżej znajduje się szczegółowy przegląd sposobu, w jaki bezpieczeństwo integruje się z każdym krokiem.

🔹 Faza wstępna: definiowanie ram

Faza wstępna tworzy podstawę dla prac architektury przedsiębiorstwa. Określa zasady i możliwości potrzebne organizacji.

- Zasady bezpieczeństwa:Zdefiniuj zasady takie jak „bezpieczeństwo przez projektowanie” lub „najmniejsze uprawnienia dostępu”. Te zasady kierują wszystkimi kolejnymi decyzjami.

- Zdolność do bezpieczeństwa:Oceń obecną dojrzałość praktyk bezpieczeństwa. Zidentyfikuj luki w umiejętnościach, narzędziach i procesach.

- Repozytorium architektury:Upewnij się, że repozytorium bezpiecznie przechowuje artefakty bezpieczeństwa i zarządza dostępem do nich.

🔹 Faza A: Wizja architektury

Faza A ustala zakres i ograniczenia projektu. Bezpieczeństwo musi być częścią początkowej wizji.

- Silniki biznesowe:Zidentyfikuj wymagania regulacyjne (np. RODO, HIPAA), które określają potrzeby bezpieczeństwa.

- Zagrożenia zainteresowanych stron:Zajmij się zainteresowanymi stronami zabezpieczeń na wczesnym etapie. Ich obawy dotyczące prywatności danych i kontroli dostępu muszą zostać zarejestrowane.

- Deklaracja pracy architektonicznej:Uwzględnij cele bezpieczeństwa i wymagania zarządzania w dokumencie zakresu.

🔹 Faza B: Architektura biznesowa

Bezpieczeństwo w fazie architektury biznesowej skupia się na tym, jak procesy bezpieczeństwa wspierają funkcje biznesowe.

- Bezpieczeństwo procesów:Zmapuj procesy biznesowe w celu zidentyfikowania miejsc, w których przetwarzane są dane poufne.

- Kontrola dostępu oparta na rolach (RBAC):Zdefiniuj role biznesowe wymagające określonych uprawnień bezpieczeństwa.

- Ocena ryzyka:Przeprowadź początkowe oceny ryzyka w celu zrozumienia zagrożeń dla działalności biznesowej.

🔹 Faza C: Architektura systemów informacyjnych

Ta faza obejmuje architekturę danych i architekturę aplikacji. To najczęściej miejsce, gdzie podejmuje się najważniejsze decyzje dotyczące bezpieczeństwa.

Bezpieczeństwo architektury danych

- Klasyfikacja danych:Kategoryzuj dane w zależności od ich wrażliwości (Publiczne, Wewnętrzne, Poufne).

- Standardy szyfrowania:Zdefiniuj wymagania dotyczące danych w spoczynku i danych w transmisji.

- Prywatność:Upewnij się, że śledzenie danych wspiera przepisy dotyczące prywatności oraz żądania dotyczące prawo do zapomnienia.

Bezpieczeństwo architektury aplikacji

- Uwierzytelnianie i autoryzacja:Zaprojektuj przepływ zarządzania tożsamością między aplikacjami.

- Weryfikacja danych wejściowych:Upewnij się, że interfejsy aplikacji są projektowane w taki sposób, aby zapobiegać atakom typu wstrzyknięcie.

- Bezpieczeństwo interfejsów API:Zdefiniuj protokoły zapewniające bezpieczeństwo komunikacji między usługami.

🔹 Faza D: Architektura technologiczna

Faza D skupia się na infrastrukturze sprzętowej i programowej wymaganej do obsługi aplikacji.

- Segmentacja sieci:Zaprojektuj strefy sieciowe w celu izolacji systemów wrażliwych.

- Ukrycie infrastruktury: Określ standardy konfiguracji dla serwerów i urządzeń sieciowych.

- Bezpieczne protokoły: Wymagaj używania bezpiecznych protokołów komunikacji (np. TLS 1.2+).

- Rejestrowanie i monitorowanie: Zaprojektuj zcentralizowane rejestrowanie w celu wspierania wykrywania incydentów.

🔹 Faza E: Okazje i rozwiązania

Ta faza identyfikuje elementy budowlane i projekty potrzebne do osiągnięcia architektury docelowej.

- Elementy budowlane bezpieczeństwa: Wybierz elementy bezpieczeństwa zgodne z zdefiniowanymi standardami.

- Mapa implementacji: Zaprojektuj zadania implementacji bezpieczeństwa wraz z dostarczonymi funkcjonalnościami.

- Analiza luk: Porównaj stan bezpieczeństwa podstawowy ze stanem bezpieczeństwa docelowym.

🔹 Faza F: Planowanie migracji

Planowanie migracji szczegółowo opisuje przejście od architektury podstawowej do architektury docelowej.

- Strategia migracji bezpieczeństwa: Zdefiniuj sposób bezpiecznego wycofania starszych kontrolek bezpieczeństwa.

- Architektury przejściowe: Upewnij się, że stany przejściowe utrzymują stan bezpieczeństwa podczas przejścia.

- Przydział zasobów: Przydziel budżet i personel do testów bezpieczeństwa i audytu.

🔹 Faza G: Zarządzanie wdrożeniem

Faza G nadzoruje rzeczywiste budowanie i wdrażanie architektury.

- Audyt zgodności: Zweryfikuj, czy wdrożenie odpowiada architekturze bezpieczeństwa.

- Zarządzanie zmianami: Ocenić skutki bezpieczeństwa wszelkich zmian zaproponowanych podczas wdrażania.

- Zgodność z architekturą: Upewnij się, że deweloperzy przestrzegają standardów kodowania bezpieczeństwa.

🔹 Faza H: Zarządzanie zmianami architektury

Po wdrożeniu architektury wymaga ona utrzymania i ewolucji.

- Zarządzanie lukami bezpieczeństwa: Monitoruj nowe zagrożenia wymagające zmian architektonicznych.

- Aktualizacje bezpieczeństwa: Planuj okresowe aktualizacje kontrolek bezpieczeństwa wraz z rozwojem standardów.

- Pętla zwrotna: Wykorzystaj dane operacyjne do doskonalenia architektury bezpieczeństwa.

📊 Przyporządkowanie działań bezpieczeństwa do faz ADM

Aby wizualnie przedstawić integrację, odwołaj się do poniższej tabeli. Wskazuje ona główny nacisk bezpieczeństwa dla każdej fazy ADM.

| Faza | Główny nacisk bezpieczeństwa | Kluczowe artefakty bezpieczeństwa |

|---|---|---|

| Wstępna | Zasady i możliwości | Zasady bezpieczeństwa, Ocena możliwości bezpieczeństwa |

| A | Zakres i zgodność | Wizja architektury, Rejestr ryzyk |

| B | Procesy i role | Bezpieczeństwo procesów biznesowych, Definicje ról |

| C | Dane i aplikacje | Klasyfikacja danych, Wzorce uwierzytelniania |

| D | Infrastruktura i sieć | Segmentacja sieci, Standardy zabezpieczenia |

| E | Rozwiązania i luki | Analiza luk, portfel rozwiązań |

| F | Planowanie przejścia | Plan migracji, harmonogram wdrożenia zabezpieczeń |

| G | Zarządzanie i audyt | Raporty zgodności, przeglądy wdrożenia |

| H | Ewolucja i utrzymanie | Raporty wadliwości, wnioski o zmianę |

🛡️ Zarządzanie zabezpieczeniami i zgodność

Zarządzanie zapewnia, że architektura zabezpieczeń pozostaje skuteczna w czasie. Zazwyczaj Board Architektury TOGAF zajmuje się tym, ale specjalistyczny Board Architektury Zabezpieczeń może zapewnić szczegółowe nadzorowanie.

Ustanawianie mechanizmów zarządzania

- Komisje przeglądu: Utwórz forum, na którym zmiany zabezpieczeń są przeglądarkowane przed zatwierdzeniem.

- Zgodność z normami: Przypisz wewnętrzne standardy do zewnętrznych przepisów.

- Metryki i KPI: Zdefiniuj kluczowe wskaźniki wydajności dla stanu zabezpieczeń, takie jak czas naprawy luk lub czas reakcji na incydent.

Zarządzanie ryzykami

Zarządzanie ryzykami jest ciągłe. Obejmuje identyfikację, ocenę i zarządzanie ryzykami na przestrzeni całego cyklu życia.

- Modelowanie zagrożeń: Użyj modeli zagrożeń do przewidywania potencjalnych wektorów ataku w projekcie.

- Zaakceptowanie ryzyka: Zdefiniuj, kto ma uprawnienia do zaakceptowania pozostającego ryzyka.

- Reakcja na incydenty: Zintegruj plany reakcji na incydenty z projektem architektury.

⚠️ Powszechne wyzwania i rozwiązania

Zintegrowanie zabezpieczeń z TOGAF może stwarzać trudności. Zrozumienie tych powszechnych problemów pomaga architektom skutecznie je przekonywać.

| Wyzwanie | Skutki | Zaproponowane rozwiązanie |

|---|---|---|

| Późne zaangażowanie bezpieczeństwa | Kosztowne ponowne wykonanie i błędy projektowe | Załóż architektów bezpieczeństwa w Fazie A i B. |

| Przeciążenie złożoności | Zmieszanie i zatrzymanie postępów | Używaj uproszczonych wzorców bezpieczeństwa dla typowych scenariuszy. |

| Szybkości zgodności | Konfliktujące wymagania | Zintegruj wymagania zgodności w jednym wspólnym poziomie bezpieczeństwa. |

| Systemy dziedziczne | Niezdolność do stosowania nowoczesnych kontrolek | Wprowadź kompensujące kontrole i izolację sieciową. |

| Brak metryk | Niezdolność do udowodnienia wartości | Zdefiniuj jasne metryki bezpieczeństwa powiązane z wartością biznesową. |

🚀 Najlepsze praktyki w zakresie integracji bezpieczeństwa

Aby zapewnić skuteczną integrację bezpieczeństwa w ramach TOGAF ADM, przyjmij te praktyki.

- Zdefiniuj oświadczenie architektury bezpieczeństwa:Stwórz dokument, który przedstawia strategię i standardy bezpieczeństwa dla organizacji.

- Automatyzuj tam, gdzie to możliwe:Używaj narzędzi automatycznych do sprawdzania zgodności i skanowania wadliwych elementów w repozytorium architektury.

- Szczepiąc zespół:Upewnij się, że wszyscy architekci rozumieją zasady bezpieczeństwa i jak je stosować.

- Powtarzaj często:Bezpieczeństwo to nie jednorazowa działalność. Regularnie powtarzaj przeglądy architektury, aby dostosować ją do nowych zagrożeń.

- Dokumentuj decyzje:Zapisz uzasadnienie wyborów dotyczących bezpieczeństwa w repozytorium architektury na potrzeby przyszłych odniesień.

🔗 Rola repozytorium bezpieczeństwa

Repozytorium architektury TOGAF to centralne miejsce przechowywania wszystkich artefaktów architektonicznych. Sekcja poświęcona specjalnie repozytorium bezpieczeństwa jest istotna.

- Kontrola dostępu: Upewnij się, że tylko upoważnioni pracownicy mogą przeglądać poufne dokumenty dotyczące bezpieczeństwa.

- Wersjonowanie: Zachowuj historię wersji dla zasad i standardów bezpieczeństwa.

- Łączenie: Połącz artefakty bezpieczeństwa z procesami biznesowymi i specyfikacjami technicznymi.

🔄 Iteracja i pętle zwrotne

ADM nie jest liniowy. Jest cykliczny. Bezpieczeństwo musi być oceniane w każdej iteracji.

- Recenzja fazy A: Czy wizja wciąż odpowiada celom bezpieczeństwa?

- Recenzja fazy C/D: Czy projekty techniczne spełniają wymagania bezpieczeństwa?

- Recenzja fazy G: Czy wdrożenie jest zgodne z projektem?

🔍 Mierzenie sukcesu

Jak możesz wiedzieć, czy integracja bezpieczeństwa działa? Szukaj wskaźników dojrzałości.

- Zmniejszone incydenty: Mniej incydentów bezpieczeństwa spowodowanych błędami w projektowaniu.

- Szybsza zgodność: Szybsze cykle audytu dzięki jasnej dokumentacji.

- Zaufanie stakeholderów: Liderzy biznesowi ufają architekturze, że poradzi sobie z poufnymi danymi.

- Efektywność kosztów: Niższe koszty związane z naprawą problemów bezpieczeństwa po wdrożeniu.

🏁 Ostateczne rozważania dotyczące architektury bezpieczeństwa

Architektura bezpieczeństwa w TOGAF to dziedzina wymagająca starannego planowania i ciągłej uwagi. Nie chodzi o dodawanie barier, ale o budowanie zaufania w projekt architektury systemu. Wbudowując bezpieczeństwo w fazy ADM, organizacje tworzą wytrzymałą podstawę dla swojej transformacji cyfrowej.

Architekci muszą pozostawać na baczności. Zagrożenia ewoluują, podobnie jak architektura. Ramy zapewniają strukturę, ale zaangażowanie w bezpieczeństwo zapewnia siłę. Zaczynaj od zasad, dokumentuj wymagania i nadzoruj wdrożenie. To gwarantuje, że bezpieczeństwo jest wplecione w tkankę organizacji, wspierając cele biznesowe i chroniąc aktywa.

Pamiętaj, że architektura to dokument żywy. W miarę rozwoju organizacji architektura bezpieczeństwa musi rosnąć razem z nią. Regularne przeglądy i aktualizacje są niezbędne. Utrzymuj repozytorium, utrzymuj standardy aktualne i angażuj stakeholderów. Dzięki temu dyscyplinowanemu podejściu organizacja osiąga bezpieczne i zrównoważone przyszłość.