Рамки архитектуры предприятия (EA) предоставляют чертеж для организационной структуры и стратегии ИТ. Архитектурная методология Open Group (TOGAF) является ведущим стандартом в этой области. Однако надежная архитектура не может существовать без прочной основы безопасности. Безопасность — это не навесная функция, а неотъемлемая часть проектирования системы. Интеграция архитектуры безопасности в метод разработки архитектуры TOGAF (ADM) обеспечивает рассмотрение управления рисками, соответствия требованиям и защиты данных на каждом этапе разработки.

В этом руководстве описывается, как интегрировать вопросы безопасности в цикл ADM. Мы рассматриваем конкретные мероприятия, артефакты и вопросы безопасности, относящиеся к каждой фазе. Следуя этому структурированному подходу, архитекторы могут создавать устойчивые системы, способные противостоять угрозам, одновременно достигая бизнес-целей.

🏗️ Основа: безопасность и TOGAF

Архитектура безопасности фокусируется на проектировании, реализации и управлении средствами обеспечения безопасности в среде ИТ. При согласовании с TOGAF безопасность переходит от второстепенной задачи к ключевому элементу архитектуры. Цикл ADM итеративный, что позволяет уточнять и обновлять меры безопасности по мере развития архитектуры.

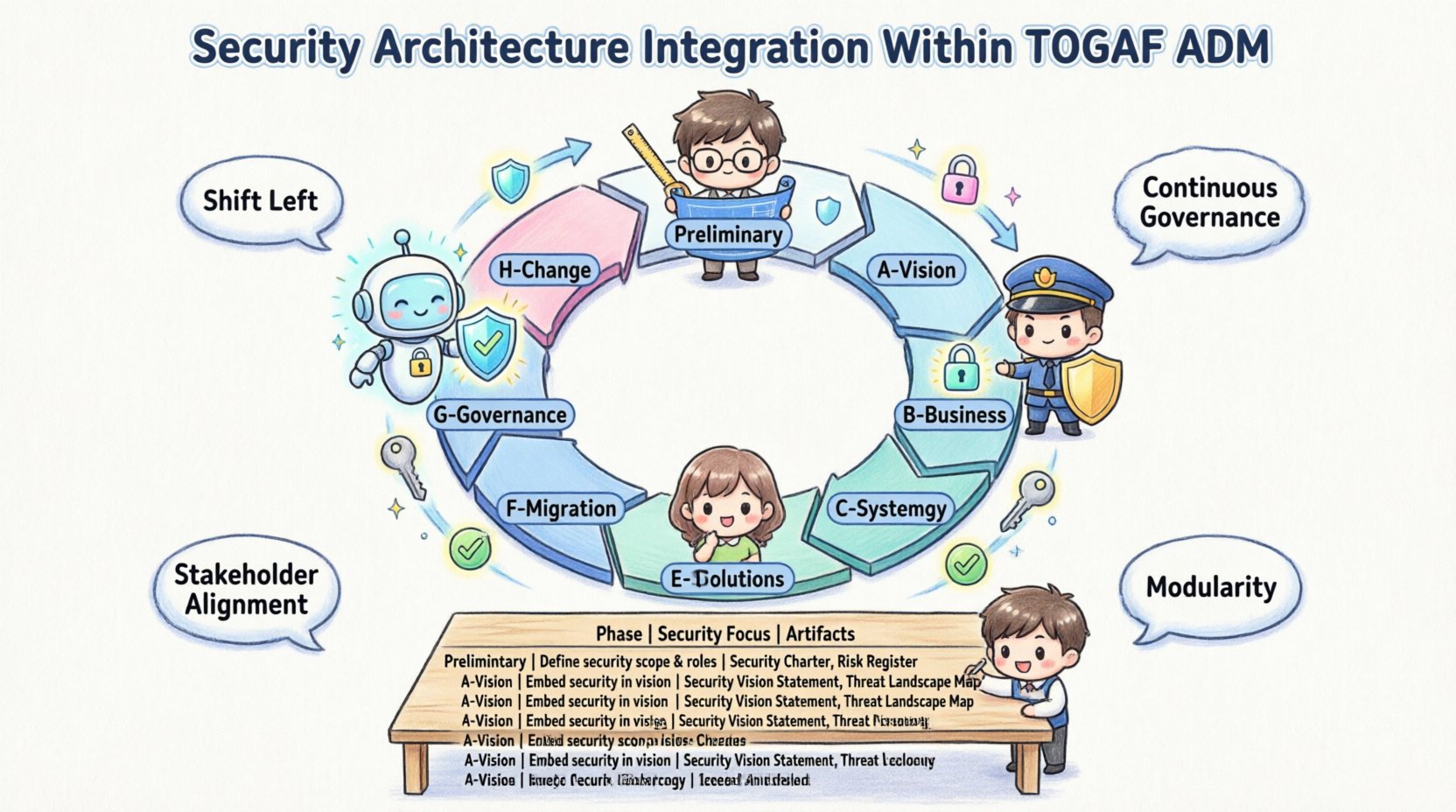

Ключевые принципы интеграции включают:

- Сдвиг влево:Рассматривать требования к безопасности на начальных этапах планирования, а не на этапе реализации.

- Непрерывное управление:Контроль за безопасностью должен сохраняться от визии до сопровождения.

- Согласование интересов заинтересованных сторон:Цели безопасности должны соответствовать бизнес-риску и требованиям соответствия.

- Модульность:Средства обеспечения безопасности должны быть повторно используемыми компонентами в различных областях.

📋 Фазы ADM TOGAF и мероприятия по безопасности

ADM состоит из нескольких различных фаз. Каждая фаза имеет конкретные результаты, где безопасность должна быть явно учтена. Ниже приведено описание того, как безопасность интегрируется на каждом этапе.

🔹 Предварительная фаза: определение рамок

Предварительная фаза задает основу для работы по архитектуре предприятия. Она определяет принципы и возможности, необходимые для организации.

- Принципы безопасности:Определите принципы, такие как «Безопасность по умолчанию» или «Наименьшие привилегии доступа». Эти принципы руководят всеми последующими решениями.

- Способность к обеспечению безопасности:Оцените текущий уровень зрелости практик обеспечения безопасности. Выявите пробелы в навыках, инструментах и процессах.

- Архив архитектуры:Убедитесь, что репозиторий хранит артефакты безопасности безопасно и управляет доступом к ним.

🔹 Фаза A: Видение архитектуры

Фаза A определяет объем и ограничения проекта. Безопасность должна быть частью первоначального видения.

- Бизнес-мотивы:Определите регуляторные требования (например, GDPR, HIPAA), которые определяют потребности в безопасности.

- Озабоченности заинтересованных сторон:Вовлекайте заинтересованные стороны в области безопасности на ранних этапах. Их опасения, связанные с конфиденциальностью данных и контролем доступа, должны быть зафиксированы.

- Заявление о работе по архитектуре:Включите этапы безопасности и требования к управлению в документ охвате.

🔹 Этап B: Архитектура бизнеса

Безопасность на этапе архитектуры бизнеса фокусируется на том, как процессы безопасности поддерживают бизнес-функции.

- Безопасность процессов:Сопоставьте бизнес-процессы, чтобы определить, где обрабатывается конфиденциальная информация.

- Управление доступом на основе ролей (RBAC):Определите бизнес-роли, которым требуются определенные разрешения в области безопасности.

- Оценка рисков:Проведите первоначальную оценку рисков, чтобы понять угрозы для бизнес-операций.

🔹 Этап C: Архитектура информационных систем

Этот этап охватывает архитектуру данных и архитектуру приложений. Именно здесь часто принимаются наиболее важные решения в области безопасности.

Безопасность архитектуры данных

- Классификация данных:Классифицируйте данные в зависимости от степени чувствительности (публичные, внутренние, конфиденциальные).

- Стандарты шифрования:Определите требования к данным, хранящимся в неактивном состоянии, и данным, передаваемым в режиме передачи.

- Конфиденциальность:Убедитесь, что история данных поддерживает требования к конфиденциальности и запросы на право быть забытым.

Безопасность архитектуры приложений

- Аутентификация и авторизация:Разработайте поток управления идентификацией между приложениями.

- Проверка ввода:Убедитесь, что интерфейсы приложений разработаны таким образом, чтобы предотвратить атаки внедрения.

- Безопасность API:Определите протоколы для обеспечения безопасности коммуникации между сервисами.

🔹 Этап D: Архитектура технологий

Этап D фокусируется на аппаратном и программном обеспечении, необходимом для поддержки приложений.

- Сегментация сети:Разработайте зоны сети для изоляции чувствительных систем.

- Укрепление инфраструктуры: Установите стандарты конфигурации для серверов и сетевых устройств.

- Безопасные протоколы: Обязательно используйте безопасные протоколы связи (например, TLS 1.2+).

- Ведение журналов и мониторинг: Планируйте централизованное ведение журналов для поддержки обнаружения инцидентов.

🔹 Этап E: Возможности и решения

На этом этапе определяются элементы архитектуры и проекты, необходимые для достижения целевой архитектуры.

- Элементы безопасности: Выберите компоненты безопасности, соответствующие установленным стандартам.

- План реализации: Планируйте задачи по реализации безопасности вместе с функциональными результатами.

- Анализ разрывов: Сравните базовый уровень безопасности с целевым уровнем безопасности.

🔹 Этап F: Планирование миграции

Планирование миграции детально описывает переход от базовой архитектуры к целевой архитектуре.

- Стратегия миграции безопасности: Определите, как безопасные компоненты старого поколения будут безопасно отключены.

- Архитектуры перехода: Убедитесь, что промежуточные состояния сохраняют уровень безопасности во время перехода.

- Распределение ресурсов: Назначьте бюджет и персонал для тестирования и аудита безопасности.

🔹 Этап G: Управление реализацией

Этап G контролирует фактическую разработку и развертывание архитектуры.

- Аудит соответствия: Убедитесь, что реализация соответствует архитектуре безопасности.

- Управление изменениями: Оцените влияние на безопасность любых изменений, предложенных во время реализации.

- Соответствие архитектуре: Убедитесь, что разработчики соблюдают стандарты безопасной разработки кода.

🔹 Этап H: Управление изменениями архитектуры

Как только архитектура становится активной, она требует поддержки и эволюции.

- Управление уязвимостями: Контролировать появление новых угроз, требующих изменений архитектуры.

- Обновления безопасности: Планировать периодические обновления средств обеспечения безопасности по мере развития стандартов.

- Цикл обратной связи: Использовать эксплуатационные данные для уточнения архитектуры безопасности.

📊 Сопоставление мероприятий по безопасности с этапами ADM

Для визуализации интеграции обратитесь к приведённой ниже таблице. В ней указано основное внимание в области безопасности на каждом этапе ADM.

| Этап | Основное внимание в области безопасности | Ключевые элементы безопасности |

|---|---|---|

| Предварительный | Принципы и возможности | Принципы безопасности, Оценка возможностей в области безопасности |

| A | Область и соответствие | Видение архитектуры, Реестр рисков |

| B | Процессы и роли | Безопасность бизнес-процессов, Определение ролей |

| C | Данные и приложения | Классификация данных, Схемы аутентификации |

| D | Инфраструктура и сеть | Сегментация сети, Стандарты повышения устойчивости |

| E | Решения и пробелы | Анализ пробелов в безопасности, портфель решений |

| F | Планирование перехода | План миграции, график внедрения безопасности |

| G | Управление и аудит | Отчеты о соответствии, обзоры реализации |

| H | Эволюция и сопровождение | Отчеты об уязвимостях, запросы на изменения |

🛡️ Управление безопасностью и соответствие

Управление обеспечивает, что архитектура безопасности остается эффективной на протяжении всего времени. Обычно этим занимается Архитектурный совет TOGAF, но специализированный совет по архитектуре безопасности может обеспечить углубленный контроль.

Обеспечение механизмов управления

- Комитеты по рассмотрению: Создайте форум, где изменения в области безопасности будут рассмотрены до утверждения.

- Соответствие стандартам: Сопоставьте внутренние стандарты с внешними регуляторными требованиями.

- Показатели и КПЭ: Определите ключевые показатели эффективности для состояния безопасности, например, время устранения уязвимостей или время реагирования на инциденты.

Управление рисками

Управление рисками является непрерывным процессом. Оно включает выявление, оценку и управление рисками на протяжении всего жизненного цикла.

- Моделирование угроз: Используйте модели угроз для прогнозирования потенциальных векторов атак в архитектуре.

- Принятие риска: Определите, кто имеет право принимать остаточные риски.

- Реагирование на инциденты: Интегрируйте планы реагирования на инциденты в архитектурный проект.

⚠️ Распространенные проблемы и решения

Интеграция безопасности в TOGAF может вызывать трудности. Понимание этих распространенных проблем помогает архитекторам эффективно с ними справляться.

| Проблема | Воздействие | Предлагаемое решение |

|---|---|---|

| Позднее вовлечение безопасности | Дорогостоящие переделки и дефекты проектирования | Включите архитекторов безопасности в фазы A и B. |

| Перегрузка сложностью | Запутанность и остановка прогресса | Используйте упрощенные модели безопасности для типовых сценариев. |

| Островки соответствия | Противоречивые требования | Объедините требования соответствия в единую базовую линию безопасности. |

| Устаревшие системы | Неспособность применять современные меры контроля | Реализуйте компенсирующие меры контроля и изоляцию сети. |

| Отсутствие метрик | Неспособность доказать ценность | Определите четкие метрики безопасности, связанные со стоимостью бизнеса. |

🚀 Лучшие практики интеграции безопасности

Чтобы обеспечить успешную интеграцию безопасности в рамках TOGAF ADM, примите эти практики.

- Определите заявление архитектуры безопасности:Создайте документ, в котором описаны стратегия и стандарты безопасности для предприятия.

- Автоматизируйте, где возможно:Используйте автоматизированные инструменты для проверки соответствия и сканирования уязвимостей в архитектурном репозитории.

- Обучите команду:Убедитесь, что все архитекторы понимают принципы безопасности и как их применять.

- Постоянно повторяйте:Безопасность — это не разовое мероприятие. Регулярно пересматривайте архитектуру, чтобы адаптироваться к новым угрозам.

- Документируйте решения:Запишите обоснование выбора безопасности в архитектурном репозитории для будущего использования.

🔗 Роль репозитория безопасности

Репозиторий архитектуры TOGAF — это центральное хранилище для всех архитектурных артефактов. Раздел репозитория безопасности имеет решающее значение.

- Контроль доступа: Убедитесь, что только уполномоченный персонал может просматривать конфиденциальные документы по безопасности.

- Управление версиями: Поддерживайте историю версий политик и стандартов безопасности.

- Связь: Связывайте артефакты безопасности с бизнес-процессами и техническими спецификациями.

🔄 Итерации и циклы обратной связи

ADM не является линейным. Это циклический процесс. Безопасность должна оцениваться на каждой итерации.

- Обзор этапа A: Визия по-прежнему соответствует целям безопасности?

- Обзор этапов C/D: Соответствуют ли технические проекты требованиям безопасности?

- Обзор этапа G: Соответствует ли реализация проекту?

🔍 Измерение успеха

Как вы узнаете, работает ли интеграция безопасности? Ищите признаки зрелости.

- Снижение инцидентов: Меньше инцидентов безопасности, связанных со слабостями в проектировании.

- Быстрая соответствующая документация: Более быстрые циклы аудита благодаря четкой документации.

- Уверенность заинтересованных сторон: Руководители бизнеса доверяют архитектуре обрабатывать конфиденциальные данные.

- Экономическая эффективность: Более низкие затраты, связанные с устранением проблем безопасности после развертывания.

🏁 Заключительные мысли о безопасной архитектуре

Архитектура безопасности в рамках TOGAF — это дисциплина, требующая тщательного планирования и постоянного внимания. Речь идет не о создании барьеров, а о внедрении доверия в проектирование системы. Встраивая безопасность в этапы ADM, организации создают устойчивую основу для своей цифровой трансформации.

Архитекторы должны оставаться бдительными. Угрозы эволюционируют, и архитектура должна развиваться вместе с ними. Рамка обеспечивает структуру, но приверженность безопасности обеспечивает прочность. Начните с принципов, документируйте требования и контролируйте реализацию. Это гарантирует, что безопасность будет интегрирована в основу предприятия, поддерживая бизнес-цели и защищая активы.

Помните, что архитектура — это живой документ. По мере роста организации архитектура безопасности должна развиваться вместе с ней. Регулярные обзоры и обновления являются обязательными. Поддерживайте репозиторий, актуализируйте стандарты и вовлекайте заинтересованные стороны. При таком дисциплинированном подходе предприятие достигает безопасного и устойчивого будущего.